Программа outpost firewall является. Брандмауэр. Инструкции к Agnitum Outpost Firewall PRO и Zone Alarm от Zone Labs. Бесплатный брандмауэр COMODO Firewall Pro

Модуль поиска не установлен.

Outpost Firewall - пылающая стена на пути злоумышленника

Виктор Куц

Подключение компьютера к глобальной сети Интернет, наряду со значительным расширением возможностей получения пользователем самой разнообразной информации, влечет за собой также и некоторые неудобства, которые, при определенных обстоятельствах, могут перерасти в большие проблемы.

Главная их причина в том, что, получая доступ к практически беспредельным ресурсам огромного количества компьютеров в Интернете, волей-неволей приходится открывать доступ к ресурсам своего компьютера со стороны других обитателей Сети. На любом компьютере, подключенном к Интернету:

Могут запускаться посторонние программы (например, при отображении web-страниц, содержащих ActiveX или Java-апплеты), которые могут выполнять, практически бесконтрольно, любые действия, в том числе и деструктивные;

- другие компьютеры в Сети могут получить (или попытаться получить) доступ к дискам и файлам локального компьютера;

- может размещаться информация (например, файлы Cookie), используя которую, можно получить сведения о пользователе, его предпочтениях и посещениях различных сетевых ресурсов;

- могут размещаться "троянские кони", т. е. программы, которые отсылают важную конфиденциальную информацию (например, пароли доступа в Интернет или номера кредитных карточек) с зараженного компьютера на определенные сетевые адреса. Широко распространенным вариантом вторжения является негласная установка различных программ для удаленного управления компьютером жертвы. Более безобидную разновидность "троянских коней" представляют обычные программы, для которых даже придуман отдельный термин - spyware. В большинстве своем это бесплатные программы со встроенной системой отображения рекламных баннеров, и их "нелегальная" деятельность заключается, в основном, в сборе и отправке на сайт разработчика статистики о предпочтениях пользователя (наиболее часто посещаемых web-узлах, вызвавших интерес баннерах и т.п.);

- в конце концов, на компьютер незадачливого серфера может быть произведена сетевая DOS-атака, что приводит к блокированию компьютера, и, в лучшем случае, к разрыву сетевого соединения и перезагрузке системы.

Вместе с запрашиваемой информацией в компьютер пользователя загружается и большое количество совершенно ему не нужной, например, рекламные баннеры, что существенно увеличивает время загрузки страницы, особенно при использовании и без того достаточно медленного модемного соединения.

Но еще из школьного курса физики хорошо известно, что любое действие неминуемо рождает противодействие. Так, появление вирусов вызвало к жизни целую индустрию программ-антивирусов, а для защиты информации на локальных компьютерах как от несанкционированного доступа извне, так и от попыток самостоятельной передачи какой-либо информации из компьютера в Сеть, а также для защиты сетевых портов от внешних атак широко применяются программы, называемые персональными брандмауэрами (firewall). Персональные брандмауэры фильтруют весь входящий и исходящий трафик на основе предустановленных или (и) определенных пользователем настроек, тем самым обеспечивая более или менее надежную защиту всей системы не только во время пребывания в Интернете, но и при работе в локальной сети.

Одним из наиболее интересных брандмауэров, ориентированных на персональное использование, является Outpost Firewall (первоначально известный как Sphere), разработанный отечественной компанией Agnitum (http://www.agnitum.com/ru/products/outpost/). В данной статье речь пойдет о его новой версии, Outpost Firewall Pro 2.5, появившейся на свет в середине октября текущего года.

В отличие от многочисленных конкурирующих продуктов, Outpost Firewall создан для использования преимущественно людьми, не имеющими специальных знаний в области компьютерной безопасности. Для начинающих пользователей очень важна возможность выбора русского языка интерфейса программы, а также то, что Outpost Firewall, благодаря наличию системы автоматической конфигурации, может быть готов к работе сразу после установки, не требуя кропотливой работы по предварительному определению правил "поведения" приложений в Сети. Программа предоставляет пользователю чрезвычайно широкий спектр возможностей, к числу которых относятся:

Ограничение списка приложений, получающих доступ в Сеть, при этом для каждого из них имеется возможность настройки допустимых протоколов, портов, направлений обращения;

- запрет на получение из Сети не затребованной пользователем информации, в частности, рекламных баннеров, которые могут опознаваться не только по определенному HTML-коду, но и по размеру изображения;

- блокировка всплывающих окон в web-страницах;

- ограничение или запрет на использование отдельных программных компонентов, встроенных в web-страницы, таких как cookie, flash-анимация и программы на языках Visual Basic и Java Script, ActiveX- и Java-апплеты и т. п.;

- проверка файлов, получаемых по электронной почте и из новостных конференций;

- ограничение доступа к web-страницам (или web-узлам целиком) определенных категорий;

- предупреждение пользователя о попытках атаки компьютера из Сети и автоматическая блокировка источников таких атак;

- кэширование (сохранение в своей базе данных) имен и IP-адресов просмотренных сайтов, что позволяет при повторном их посещении избежать обращения к DNS-серверу провайдера, что несколько ускоряет открытие этих страниц;

- журнал событий, в котором сохраняется подробнейшая информация обо всех событиях, произошедших во время работы программы.

Очень интересна возможность работы брандмауэра в "невидимом" режиме, при котором практически полностью исключается возможность сканирования портов работающего компьютера. А модульный принцип построения системы позволяет встраивать в нее новые защитные модули (в том числе и от сторонних разработчиков), что позволит собирать брандмауэр из "кирпичиков"-модулей в конфигурации, наиболее подходящей под насущные потребности конкретного пользователя.

Установка Outpost Firewall

Процесс установки Outpost"a не отличается от аналогичной процедуры большинства Windows-программ, за исключением этапа автоматического конфигурирования программы, когда файрволл осуществляет сканирование всех установленных в системе приложений и, в соответствии с установленными по умолчанию правилами (надо сказать, весьма разумными), создает перечень программ, которым разрешен доступ в Сеть.

Если по каким-то причинам вы не хотите пустить этот процесс на "самотек", тогда, по завершении работы мастера конфигурации просто нажмите кнопку "Дополнительно...", и в открывшемся окне можно будет отредактировать список программ вручную. Кроме приложений, Outpost определит все сетевые интерфейсы, установленные на компьютере, и также создаст для них правила. Проконтролировать список доступных интерфейсов можно точно так же, как и в случае программ. После перезагрузки в трее (область на Панели задач около часов) появится значок Outpost Firewall, индицирующий режим работы программы, посредством контекстного меню которого пользователь может управлять им.

Интерфейс Outpost Firewall

Главное окно программы выполнено в полном соответствии со всеми канонами внешнего вида окна Windows и предназначено для визуального контроля за работой компьютера в Сети, а также для изменения основных настроек программы. Главное окно программы можно открыть при помощи двойного щелчка мыши по значку программы в трее.

В верхней своей части окно содержит меню и Панель инструментов, в нижней - строку состояния. Основное рабочее поле занимают две информационные панели, левая из которых (названная разработчиками Панелью представлений) содержит иерархический список объектов и модулей, подробная информация о которых отображается в правой Информационной панели.

Объекты в Панели представлений делятся на две группы. К первой можно отнести компонент "Сетевая активность", содержащий информацию о текущих соединениях приложений с сетью, и "Открытые порты", содержащий информацию о том, какими процессами на компьютере открыты определенные порты. Подробную статистику по соединениям Интернета можно посмотреть в окнах Разрешенные и Заблокированные соединения. Все подключенные модули (плагины) Outpost"a сосредоточены во второй группе.

Политики Outpost Firewall

Файрволл может работать в следующих базовых режимах, которые называются политиками. Политики могут быть изменены при помощи меню, вызываемого щелчком правой кнопкой мыши на значке программы в трее, и выборе в открывшемся меню подменю "Политики":

Режим бездействия - файрволл отключен и сетевые соединения не контролируются. Компьютер в этом режиме не защищен.

- Режим разрешения - разрешены все соединения, которые явно не заблокированы. В данном режиме безопасность компьютера серьезно ослаблена.

- Режим обучения - файрволл контролирует все соединения, и если для какого-то из них правило создано не было, то выведет диалоговое окно для его создания.

- Режим блокировки - Outpost будет блокировать все соединения с Сетью, которые явно не разрешены правилами. Данный режим хорош, когда файрволл некоторое время проработал в режиме обучения и правила для всех приложений, которым требуется доступ в Сеть, были созданы. В режиме блокировки файрволл блокирует соединения новых приложений с Сетью без уведомления. Следует помнить, что, установив новую программу, которой требуется доступ в сеть, нужно создать соответствующее правило в файрволле (или переключить его в режим обучения).

- Блокировать все - в данном режиме заблокированы все соединения и работа с Сетью невозможна.

Сразу после установки Outpost Firewall работает в режиме обучения. Этот режим позволяет выявить все приложения, желающие работать с Сетью, но, по тем или иным причинам, не определенные на этапе автоматического конфигурирования программы, и поможет принять решение о запрете или, наоборот, о разрешении этой работы. Работа в режиме обучения подразумевает, что при первой попытке получить или передать информацию через Сеть любым приложением, на экране появится следующее диалоговое окно:

В этом окне содержится информация о том, какое приложение, в каком направлении, через какой порт, по какому протоколу и по какому сетевому адресу устанавливает связь, что позволит установить правила сетевой активности для данного приложения:

1. Разрешить этому приложению выполнять любые действия. Если лояльность данного приложения не вызывает сомнений, можно выбрать этот пункт, и тогда оно может выполнять любые действия в Сети и будет занесено в список "Доверенные приложения", расположенный на закладке "Приложение" диалогового окна "Параметры".

2. Запретить этому приложению выполнять какие-либо действия. Выбрать этот пункт рекомендуется для тех приложений, которые не должны получить выхода в сеть, и все виды их сетевой активности будут заблокированы. Данное приложение попадает в список "Запрещенные приложения".

3. Создать правило на основе стандартного. В располагающемся справа от этой кнопки списке отмечен тип стандартного приложения, для которого должно быть сформировано правило. В данном случае пользователь сам формирует правило, определяющее возможности выхода данного приложения в Сеть, и оно попадет в список "Пользовательский уровень безопасности".

4. Разрешить однократно. Для приложений, для которых еще не принято окончательного решения о том, разрешать им работать в Сети или нет, сетевое соединение будет разрешено, но при следующей попытке данного приложения выйти в Сеть на экране опять появится этот запрос. Никакого правила для данного приложения не создается.

5. Блокировать однократно. Запрашиваемое соединение блокируется, а все остальное - аналогично предыдущему пункту.

Для первого знакомства с системой рекомендуется пользоваться значениями, задаваемыми по умолчанию, то есть придерживаться следующей стратегии: оставить Outpost Firewall работать в режиме обучения и принимать решение отдельно для каждого сетевого соединения. В случае запроса на сетевое соединение от неизвестного приложения, рекомендуется это соединение запретить. Для остальных приложений лучше воспользоваться правилами по умолчанию, предлагаемыми файрволлом, и только для тех приложений, корректное "поведение" которых не вызывает никаких сомнений, можно разрешить любые взаимодействия. Зарегистрированные приложения всех трех типов (доверенные, запрещенные и приложения с уровнем безопасности, определенным пользователем) отображаются в закладке "Приложения" диалогового окна "Параметры".

Причем добавлять новые приложения в одну из этих групп можно и вручную, просто перетащив ярлык файла из любого окна или непосредственно с рабочего стола Windows. Перемещение приложений из групп в группу, равно как и изменение правил, созданных для приложений, выполняется при помощи кнопки "Изменить". Нажав кнопку "Добавить", можно внести в список новое приложение и затем создать для него правило общения с Сетью. В этот же список попадают те приложения, для которых были созданы правила при их первом обращении в Сеть.

В нижней части окна располагается кнопка "Компоненты", нажав которую, можно не только увидеть все общие компоненты программ из этого окна (динамические библиотеки, запускаемые файлы), но и выбрать уровень контроля за ними, осуществляемого программой.

Журнал работы

В процессе работы программы история каждой операции, выполненной Outpost Firewall, фиксируется в "Журнале". Отличительной особенностью "Журнала" являются широчайшие возможности по его настройке. Так, вы можете просматривать только нужную для вас информацию, выбирая столбцы, ограничивая их параметры, и/или сортируя их по определенным параметрам; а также легко переключиться между соединениями, блокированными в течение последних 10 минут, и всеми соединениями, разрешенными в течение дня. Кроме этого, вы можете создавать, редактировать и удалять группы событий, которые следует отображать. В настройках "Журнала" можно указать его максимальный размер, при превышении которого он будет автоматически очищаться.

Единственное, что вызывает определенные нарекания, - это то обстоятельство, что во время очистки "Журнала" Outpost загружал систему на 80-100%, а объем занимаемой им памяти увеличивался на несколько мегабайт. Правда, процедура эта происходит достаточно быстро и по ее окончании память возвращается системе без всяких проблем.

Защита от проникновения посторонних программ

Все знают, что большинство современных web-страниц перенасыщены такими ресурсами, как Flash-анимация, ActiveX- и Java-апплеты, программы на языках VB или JavaScript, большая часть которых не несет (или несет, но в минимальной мере) каких-либо конструктивных функций. Подавляющая часть более или менее современных технологий web-дизайна почему-то используется лишь для того, чтобы наиболее броско донести до бедного серфера рекламу (нет, РЕКЛАМУ!). Помимо этого, многие недобросовестные web-мастера для этих же целей используют "всплывающие" окна, открывающиеся (зачастую в большом количестве) либо при входе посетителя на сайт, либо при выходе с него. Все эти "безобразия" снижают скорость загрузки посещаемой страницы, отбирают трафик и в отдельных случаях могут нанести реальный вред данным пользователя, хранящимся на компьютере. Для полного запрета или ограничения использования потенциально опасных элементов web-страниц служит подключаемый модуль "Интерактивные элементы":

В этом окне содержится перечень тех элементов, для которых задаются ограничения, а в его правой части - набор кнопок выбора соответствующих элементов активного содержимого. Для некоторых сайтов бывает необходимо разрешить поддержку некоторых элементов, без которых они отображаются не совсем корректно, но, в то же время, на других сайтах те же самые элементы могут быть использованы для "вредноносных" действий. Для разрешения этого противоречия и персональной настройки для отдельных сайтов в модуле "Интерактивные элементы" служит третья вкладка - "Исключения", где можно сформировать список сайтов и настроить для каждого из них свои собственные правила блокировки интерактивных элементов. Этот список имеет более высокий приоритет, чем общие настройки блокировки для всех сайтов.

В отличие от обычных web-страниц, в которых подозрительные элементы (ActiveX, сценарии и апплеты) все-таки используются по большей части в "мирных" целях, появление таких элементов в сообщениях электронной почты или групп новостей с большой вероятностью свидетельствует о заражении их вирусом или о попытке внедрить "шпиона" в компьютер. Поэтому настоятельно рекомендуется на второй вкладке окна - "Почта и Новости" запретить использование активных элементов в таких сообщениях.

Борьба с назойливой рекламой

Для значительного ускорения загрузки содержимого сайтов из Сети, а также для сохранения душевного равновесия, наряду с запретом ряда интерактивных компонентов просматриваемых web-страниц, можно запретить отображение еще и обычных, графических рекламных баннеров.

Поскольку адреса большинства баннерных служб хорошо известны, то можно просто исключить из HTML-кода загружающейся web-страницы те теги, в которых присутствуют ссылки, указывающие на такие службы. Сразу после установки Outpost содержит большой список адресов рекламных служб, тем не менее, в него всегда можно добавить любую ссылку или HTML-строку из web-страницы, загруженной в данный момент времени в браузер. Для более оперативного внесения нежелательного HTML-кода в этот список удобно воспользоваться "Корзиной", которая располагается поверх всех открытых окон (по умолчанию "Корзина" отключена), поэтому рекламный баннер можно просто перетащить в нее мышкой и все - дело сделано. Оперативно пополнять список ключевых слов, по которым программа определяет рекламу, можно, загрузив его с форума Agnitum (список AGNIS). Более того, теперь этот список можно сохранить в файл для последующего экспорта на другую машину (вкладка "Экспорт/Импорт").

Как и в предыдущем случае, можно не только корректировать заданные по умолчанию размеры удаляемых изображений, но и задавать собственные. Но здесь надо быть осторожным и не перегнуть палку: например, на многих страничках в Сети размер кнопок часто бывает 88х31 пункт, что при использовании установок по умолчанию приведет к их удалению как баннеров. На вкладке "Общие" можно выбрать то, чем будут заменяться вырезанные со страниц рекламные баннеры и графика. Это может быть либо прозрачный графический файл, либо текст. В первом случае со страницы может вырезана большая часть графики, а структура страницы от этого не пострадает. На этой же странице можно создать или отредактировать список сайтов, графика и реклама с которых вырезаться не будет.

Дополнительные модули Outpost Firewall

Кроме засилья рекламы, вполне справедливые нарекания вызывает и слишком свободный доступ к сайтам определенных категорий. Так, мало кто обрадуется, если его малолетнее чадо забредет на какой-нибудь порносайт, ссылки на которые можно встретить в самых неожиданных местах. Outpost позволяет закрыть доступ к любому сетевому ресурсу, который внесен в списки запрещенных словосочетаний и доменных имен модуля "Содержимое". Сразу после установки программы оба эти списка пусты и заполняются пользователем самостоятельно. Вместо заблокированной страницы может быть введен произвольный текст, который можно ввести в соответствующее поле в настройках модуля. Если после этого защитить настройки Outpost Firewall паролем, то изменить содержимое этих списков излишне любопытным чадом будет весьма затруднительно.

Модуль "Детектор атак" предназначен для извещения пользователя о предполагаемой атаке на его компьютер из Сети и принятии действий по недопущению ущерба от этой атаки. В нем можно задать условия, при которых выдается предупреждение об атаке, и настроить реакцию системы в случае, если заданный уровень безопасности превышен.

В верхней части окна с помощью ползунка устанавливается уровень безопасности (чем он выше, тем меньше условий требуется для выдачи предупреждения). Ползунок может находиться в трех положениях:

Максимальный - предупреждение выдается в случае, если обнаружено даже единичное сканирование любого открытого порта;

- Обычный - предупреждение выдается в том случае, если осуществляется сканирование нескольких портов или портов с заранее определенными номерами (в тех ситуациях, которые система распознает как атаку на компьютер);

- Безразличный - предупреждение выдается в случае однозначно массированной атаки.

При обнаружении атаки Outpost Firewall может блокировать все сетевые запросы атакующего на указанное время (по умолчанию - на 5 минут), а также блокировать все сетевые запросы подсети, к которой принадлежит атакующий компьютер. Как и в большинстве других стандартных модулей программы, в данном модуле предусмотрена возможность создания списка доверенных сайтов, в слежении за которыми нет никакой необходимости. Более подробная информация как об атаках на компьютер, так и об ответных мерах, предпринятых брандмауэром, можно узнать в журнале, нажав кнопку "Показать Журнал".

Модуль работы с DNS предназначен для ускорения работы в Интернете: он формирует кэш для DNS-адресов, который затем может быть использован для ускорения преобразования в IP-адреса, в DNS-адрес без обращения к специализированному DNS-серверу, что позволяет сократить время открытия ранее посещенных страниц. Он позволяет отображать в главном окне информацию, связанную с работой системы DNS, а также разрешать или запрещать использование кэш-памяти при преобразовании DNS-адресов в IP-адреса.

В этом диалоговом окне на закладке "Общие" можно задать ограничения на размер кэша DNS, включив "Ограничить кэш DNS...". В этом случае максимальное количество записей в кэше DNS задается в поле справа от этого переключателя. Кроме этого, можно установить время хранения записей в кэше DNS, включив "Записи DNS устаревают через...". И в этом случае время хранения записей в кэше DNS, измеряемое в днях, задается в поле, расположенном справа от этого переключателя. Что касается конкретных значений этих параметров, то оптимальное количество записей DNS зависит от числа сайтов, которые вы регулярно посещаете, удвойте (на всякий случай) это число и результат впишите в настройки. Какое время помнить? Если основная масса сайтов, которые вы посещаете, постоянные - оставьте 7 дней (установленные по умолчанию) неизменными. Если же среди них большое количество новых сайтов, то, стоит увеличить как число DNS-записей, так и время их хранения (примерно до 20-30 дней).

На закладке окна "Разное", в разделе "Записи DNS", можно просмотреть и в случае необходимости изменить содержимое кэша DNS. Кэш отображается в виде списка, содержащего DNS-адрес и соответствующий ему числовой IP-адрес. Кроме того, на этой же закладке можно создать список сайтов - исключений, адреса которых кэшироваться не будут. Подробную информацию о хранимых в кэше записях можно получить и в Журнале, открыть который можно из Главного окна при помощи кнопки "Показать Журнал".

Модуль "Фильтрация почтовых вложений" перехватывает почтовые сообщения и, если в них будут обнаружены вложения определенных типов, то он изменяет их расширения. Это позволяет избежать автоматического исполнения почтовым клиентом кода, что может являться причиной заражения компьютера вирусами.

В настройках этого модуля можно задать список типов файлов, которые подлежат переименованию, а также включить вывод информационного сообщения о получении файлов определенного типа. Расширение файлов, попадающих под действие правил, указанных в настройках этого модуля, будет ".safe". Однако большая часть современных антивирусов, обычно работающих совместно с Outpost, имеют гораздо более эффективные сканеры почтовых сообщений, поэтому большого смысла в использовании этого плагина лично я не нахожу.

Настройка протоколов и другие системные настройки

Важной особенностью программы Outpost Firewall является возможность настройки системных протоколов (см. рис.12), поскольку многие попытки несанкционированного доступа в компьютеры часто бывают успешными именно по причине использования злоумышленниками ряда, мягко говоря, особенностей реализации этих протоколов в операционных системах Windows.

Так, для предотвращения попыток нарушения работоспособности компьютера с использованием служебного протокола ICMP (Internet Control Message Protocol), который используется, чтобы посылать сообщения об ошибках управления между компьютерами, связанными по Сети, Outpost позволяет разрешить или запретить использование ICMP-сообщений того или иного типа. В данном случае настройки по умолчанию являются оптимальными для домашнего использования, поэтому любые изменения следует производить только в том случае, если пользователь очень хорошо представляет себе, что он делает.

В этом же окне также можно скорректировать настройки сети, запретив Outpost"у следить за определенным сетевым интерфейсом. Это бывает нужно сделать в тех случаях, когда, например, на компьютере установлено одновременно две сетевые карты, одна из которых "смотрит" в локальную сеть, защищаться от которой не надо, а вторая - в Интернет, защиту от которого и призван обеспечить Outpost Firewall. Особое внимание стоит обратить на столбец NetBIOS. NetBIOS - это протокол, который используется в локальных сетях для обеспечения совместного доступа к файлам и принтерам компьютера. На том сетевом интерфейсе, который "смотрит" в Интернет, следует обязательно отключить его, убрав метку в соответствующем столбце.

Для защиты от "троянских коней" можно или оставить постоянно включенный режим обучения (тогда при первой же попытке обращения "троянца" в Сеть программа выдаст предупреждение, после чего можно вручную заблокировать это приложение, а в последующем и принять решение о целесообразности его присутствия в системе), или запретить вход в Сеть для всех программ, кроме тех, которым это было заранее разрешено (брандмауэр будет работать в режиме блокировки). При обнаружении подозрительного соединения Outpost может определить DNS- или IP-адрес сайта, куда "шпион" пытается отправить свое донесение, после чего принять соответствующие меры будет уже делом техники. Кроме этого, очень часто бывает полезно перейти в "невидимый" режим работы, в котором компьютер просто "исчезает" для всех остальных участников сетевого общения:

Автоматическое обновление

Система автоматического обновления программы Outpost Firewall позволяет легальному пользователю (Вниманию любителей пиратских ключей! Практически все они сразу после появления в Интернете отслеживаются разработчиками программы и весьма оперативно "забаниваются", так что "нелегалам" лучше сразу забыть об автообновлении программы) обновлять как собственно программу, так и дополнительные модули непосредственно с сайта разработчика. Настройки автообновления осуществляются в окне "Обновление продуктов Agnitum", доступ к которому можно получить, воспользовавшись пунктом меню "Сервис/Обновление" главного окна программы. В настройках обновления есть возможность выбора из двух типов обновлений. Автоматическое - программа обновления скачает и установит все доступные обновления в полностью автоматическом режиме. Выборочное позволит получить список доступных обновлений и установить их все или только некоторые.

Выводы

В целом брандмауэр Outpost Firewall Pro 2.5 оставил о себе самое хорошее впечатление. Защита компьютера от проникновения обеспечена на должном уровне, модули работают без проблем. Автоматическое обновление программы снимает с легального пользователя необходимость отслеживать выход новых версий и обновлений программы. Outpost нормально работает со всеми современными версиями Windows, начиная от старой доброй 98"й и вплоть до свежевышедшего Service Pack 2 для Windows XP, при этом объем занимаемых программой ресурсов (по современным меркам) весьма скромен. Работа файрволла практически не сказывается на скорости Сети и делает эту работу безопасной, предохраняя компьютер от проникновения некоторых типов вирусов, вредоносных скриптов и сетевых атак.

Однако следует помнить, что данную программу не следует использовать вместе с другими брандмауэрами, так как их совместная работа может привести к нестабильности и сбоям в системе. Впрочем, это правило касается не только брандмауэров (причем любых типов), но многих других программ, например, антивирусов.

Незарегистрированная версия Outpost Firewall, скачанная из Интернета, проработает 30 дней без всяких ограничений. По истечении этого срока программу нужно будет либо удалить с компьютера, либо приобрести. Тем более, что она, наконец, теперь стала распространяться еще в коробочной версии, что лишний раз свидетельствует о том, что программа Outpost Firewall Pro 2.5 вышла на уровень полноценных коммерческих продуктов.

|

Думаю, что проблема безопасности волнует каждого пользователя компьютера. И если с такой неприятностью, как вирусы и троянские программы всё более или менее понятно, то с прямыми атаками на систему дела обстоят намного сложнее. Чтобы избежать посягательства на дорогую сердцу информацию, необходимо установить так называемый FireWall. Принцип действия любого firewall’а основан на полном контроле всех служб и программ, которым необходим доступ во Всемирную паутину или локальную сеть.

Правильно настроить такой “щит” - задача не из лёгких. Разработчики это понимают и часто делают простой и понятный интерфейс с минимумом видимых настроек программы. Такой подход применяется и в программе Agnitum Outpost Firewall. Однако автоматическая конфигурация не всегда подходит для того или иного пользователя. И вот здесь многие сталкиваются с проблемой создания правила для определённой программы.

Все испытания проводились с Agnitum Outpost Firewall ver. 3.5. Но многие настройки будут присутствовать и в ранних версиях данного продукта. Если в статье что-то не указано - лучше не трогать и оставить так как есть.

Итак, начнём.

Установка не вызывает особых проблем. Попросят перезагрузиться - соглашаемся.

Дальше идёт создание автоматической конфигурации - создаём.

Сразу идём в “Параметры - Системные - Глобальные правила и доступ к raw socket”. Жмём вкладку “Параметры” и видим все глобальные правила, которые применяются ко всем программам и службам в сети.

Allow DNS Resolving. Без этого правила работа в сети будет невозможна, так как будет заблокирован доступ к серверу DNS.

. Allow Outgoing DHCP. Это правило позволяет использовать DHCP. Если ваш провайдер использует DHCP, то оставляйте, если нет - смело отключайте.

. Allow Inbound Identification. Рекомендую отключить. Для большинства пользователей получение входящих данных на порт 113 для идентификации ни к чему.

. Allow Loopback. Производить loopback-соединения, которые чаще называются “замыканием на себя”. Если вы используете такое соединение, то галочку следует оставить, если нет - смело отключайте.

. Allow GRE Protocol. Необходим всем, кто использует РРТР (организация VPN-доступа). Если не используете такое соединение, то отключаете. Если есть сомнения - обратитесь к вашему провайдеру.

. Block Remote Procedure Call. Блокировка удаленного вызова процедур. Большинству пользователей удаленный вызов процедур абсолютно не нужен. Зато всяким плохим пользователям такое право непременно пригодится. Галочку оставляем.

. Deny Unknown Protocols. Это правило позволяет блокировать любое соединение, если не удаётся определить тип протокола. Оставляем “птицу”.

Все остальные правила позволяют корректно работать с протоколами TCP и UDP, поэтому оставляем всё, как есть.

Здесь же мы можем закрыть полностью доступ к определённому порту системы. Как это сделать? Всё достаточно просто.

1. Выберите “Добавить” для создания нового системного/общего правила.

Далее откроется окошко с опциями (вариантами) настройки общих/системных правил.

2. Выберите событие для правила обозначьте “Где протокол”, “Где направление” и “Где локальный порт”.

3. В поле “Описание правила” кликните на “Не определено” в строке “Где протокол” и выберите необходимый протокол.

4. В поле “Описание правила” кликните на “Не определено” в строке “Где направление” и выберите “Входящее” соединение.

5. В поле “Описание правила” кликните на “Не определено” в строке “Где локальный порт” и обозначьте номер порта, который вы хотите закрыть.

6. В поле “Выберите действия” для правила отметьте “Блокировать эти данные” и пометить правило как “Правило с высоким приоритетом” и “Игнорировать Контроль компонентов”.

7. В поле Имя правила введите название правила и нажмите “ОК” для его сохранения. Название правила должно появиться в списке “Параметры”.

Настоятельно рекомендую создать правила для полного блокирования входящего трафика UDP-портов 135, 137, 138 и ТСР-портов 135, 139,445. Можно смело блокировать 5000 порт и на входящие и на выходящие соединения (это Universal Plug&play) Можно закрыть ещё 5554 и 9996 по TCP. Именно через эти порты чаще всего происходят атаки на ваш компьютер.

Далее отправляемся на вкладку “Приложения” и удаляем оттуда все программы. Для чего это нам надо? Сейчас попробую объяснить. Обыкновенному пользователю для работы необходимо всего несколько программ: браузер, менеджер закачек, почтовая программа, ftp-клиент, ICQ. Остальные подождут…

Ставим политику “Обучение”, входим в Интернет и запускаем каждую из них. Outpost попросит создать правило для каждой программы, что мы и делаем. Затем редактируем каждое правило в отдельности.

Для браузера Opera разработчики Outpost’а разрешили следующие соединения: исходящие для протокола TCP на порты 21,25, 80-83, 110, 119, 135, 443, 1080, 3128, 8080,8081, 8088. Достаточно много, не правда ли? Давайте разберёмся, что нам надо от браузера (Аналогия с IE и Mozilla будет практически полной). 21-ый порт (Opera FTP connection) блокируем в первую очередь, однако если вы закачиваете файлы с ftp-серверов с помощью браузера, следует оставить галочку. Порты 80-83 отвечают за работу по HTTP протоколу. Их не трогаем. 25-ый (Opera SMTP connection) и 110-ый (Opera POP3 connection) порты отвечают за отправку и получение почты соответственно. Если не пользуетесь сторонней почтовой программой, то оставляйте; если нет - смело убираете галочку. На порт 119-ый приходят новости по протоколу NNTP, если вы не получаете новости подобным образом, то порт можно смело закрывать. 135-ый следует заблокировать. 443-й порт отвечает за соединения по протоколу HTTPS, который чаще называют SSL, использующемуся для организации криптографически защищенного канала для обмена данными (пароли, ключи, личная информация) в сети. Думаю, что лучше всего оставить без изменений. 1080-ой порт отвечает за SOCKS-соединения. Если вы не пользуетесь SOCKS-серверами при работе, порт можно смело отключать. 3128, 8080,8081, 8088 - это всё порты работы с прокси-серверами: используете их - оставляете.

Outlook работает с помощью исходящих ТСР-соединений через порты 25. 80-83,119, 110,143,389,443.995,1080. 3128. 8080. 8088. 25-ый и 110-ый не трогаем - они отвечают за выполнение основной функции. Со 119-ым портом мы уже разобрались. Порт с номером 995 - получение почты по протоколу РОРЗ, используя защищенное соединение SSL/TLS. Если вам это не нужно, то 995-й порт закрываем. 143-й порт отвечает за работу с почтой по протоколу IMAP. Нет IMAP - порт закрыт. Через 389-й порт можно получить доступ к серверу LDAP. Дома она вряд ли может пригодиться. Стало быть, закрываем. The Bat! использует практически те же порты, что и Outlook, кроме портов, необходимых для PROXY.

Правила для менеджеров закачек не следует изменять. Они используют только необходимые порты, однако если не пользуетесь прокси, можно смело блокировать всё те же порты 3128. 8080. 8088.

Для ftp-клиента следует оставить только 21-ый порт.

Необходимо обратить внимание на некоторые служебные программы.

. Alg.exe - Microsoft Application Layer Gateway Service. Этот процесс обеспечивает поддержку плагинов Internet Connection Sharing / Internet Connection Firewall. Эти службы дают возможность нескольким компьютерам сети подключиться к Интернету через один компьютер. В большинстве случаев она не нужна.

. Conf.exe - это Net-Meeting. Не нужен - отключаем..

. Dwwin.exe - Microsoft Application Error Reporting. Ясно без слов!

. Mstsc.exe - Microsoft Remote Desktop. Подключение к удалённому рабочему столу.

. Explorer.exe - Microsoft Windows Explorer. Что нужно Проводнику в Интернете?

. Lsass.exe - Local Security Authority Service. Это локальный сервер проверки подлинности, порождающий процесс, ответственный за проверку пользователей в службе Winlogon.

. Служба Messenger, которая пересылает административные сообщения между клиентами и серверами. По большому счету, домашнему пользователю она не нужна.

Внимание! В декабре 2015 года Яндекс приобрёл технологии компании Agnitum. Эти технологии будут использоваться для защиты пользователей Яндекс.Браузера. В результате достигнутых договоренностей Agnitum прекращает прямые и партнерские продажи продуктовой линейки Outpost. Обновление антивирусных баз, исправление ошибок и техническая поддержка будут осуществляться до 31 декабря 2016 года.

Всем доброго времени суток.

Давным давно мной уже была выпущена , а именно о том что такое фаерволл, зачем он нужен и как установить один из них (речь шла о Zone Alarm). После этого, как известно, выходило еще ряд статей связанных с сетевой безопасностью, а именно:

- “APS как “ловушка” и средство контроля за фаерволлом. Инструкция по использованию.” или “Защита портов. Часть 2″

Эти статьи описывали процесс расширенного мониторинга и защиты портов, а так же способ контроля за работой фаерволла.

Сегодня же я хочу рассказать Вам о еще одном фаерволле, который после многочисленных тестов таки решено было опубликовать на этом сайте. В данном случае речь пойдет о Outpost Firewall Free

, позволяющим защитить Ваши порты ничуть не хуже некогда описанного мною Zone Alarm

.

Да-да, речь пойдет именно о Outpost Firewall

, правда конкретно о Pro

(платной и расширенной версии) этого фаерволла. В этой же статье я хочу (и не могу не) коснуться и бесплатной - Free

- версии этого продукта, как наиболее востребованной для домашнего пользователя.

Единственным недостатком у этого фаерволла для некоторых, окажется английский язык, хотя, впрочем, при желании, думаю каждый сможет найти русификатор к оному продукту. В остальном фаерволл довольно неплохо отрабатывает свои функции по обеспечению сетевой безопасности.

Ну что, пожалуй, приступим?

Загрузка и установка

Скачать можно отсюда, либо напрямую с моего сайта, а именно .

Кстати, для владельцев систем есть хорошая новость, а именно наличие 64

-битной версии этого фаерволла, которую (версию) можно скачать , либо напрямую с моего сайта, а именно .

На самом деле установка программы предельно проста - там почти везде надо тыкать в Next

, местами соглашаясь с лицензионными соглашениями методом перестановки кружочка.

В конце установки будет стоять галочка для автоматического определения фаерволлом настроек сети. Не снимайте её и дождитесь окончания процесса.

Настройка и использование

Собственно, после установки и перезагрузки Вам останется только настроить фаерволл для комфортной работы. Сделать это нетрудно, а именно, выставьте всё в соответствии с настройками на скриншотах ниже (настройки обитают по кнопке Settings в главном окне программы):

В настройки, на которые скриншотов выше нету, лучше не лазить, тем более, если не знаете зачем они нужны.

Дальше, что касается приложений. Если какое-то из них вдруг, не хочет работать с интернетом после установки фаерволла - это значит, что её надо добавить в список программ в фаерволле и выставить некоторые настройки для разрешения доступа оной. Чтобы это сделать зайдите в настройки (settings), а там в графу Applications Rules и нажмите кнопочку Add .

После сего укажите на .exe файлик программы, которая вредничает и не хочет работать и нажмите в кнопочку Open . После сей процедуры программа появится в списке и Вам надо будет выделить её, надавив следом в кнопку Edit . В открывшемся окне выберите второй из трех кружочков и нажмите ОК .

Все, можно бежать смотреть как работает программка, а работает она на ура:)

Хотите знать и уметь, больше и сами?

Мы предлагаем Вам обучение по направлениям: компьютеры, программы, администрирование, сервера, сети, сайтостроение, SEO и другое. Узнайте подробности сейчас!

Как вариант, чтобы не добавлять постоянно программы вручную в список, Вы можете переключить фаерволл из состояния Block Most в состояние Rules Wizard .

В этом случае, при каждом запуске программы для которой еще нет правила для доступа в интернет, будет появляться окошко:

Где Вам надо будет попросту поставить первый (или третий) кружочек, если Вы доверяете этой программе и нажать в OK

.

Если не доверяете и не понимаете, что это такое лезет в интернет выберите второй кружочек и нажмите в ОК

.

Что еще?

Еще на первых порах, особенно если Вы выбрали в настройках выше пункт "Maximum

", может донимать следующее сообщение при запуске различных программ:

Если Вы знаете, что за программу запустили, то просто жмите в OK

, не меняя установленного кружочка.

Если не знаете, что за программа и чего она хочет, то смените кружок и нажмите в OK

.

Послесловие

Вот такие дела.

Теперь никакой хакер Пупкин Вам не страшен, а коннект Ваш чистый и спокойный:)

Оставайтесь со мной и помните, что Вы - лучшие! ;)

..а значит всё будет хорошо! :)

PS: Если будут какие-то вопросы, замечания, проблемы и тд - говорите, будем думать вместе;)

После каждой загрузки страницы кэш браузера очищался, а сам он перезагружался. Тестовая страница загружалась с IIS, работающего на компьютере в одной сети с тестовой машиной.

Третий замер производился при заполненном списке запрещенных слов.

Результаты теста показывают, что при заполненном списке запрещенных слов, которые могут находиться на открываемой странице, скорость загрузки незначительно падает. Падение скорости настолько мало, что им можно пренебречь.

Очистка журнала

Во время тестирования, особенно при сканировании и флуде, размер журнала работы Outpost периодически превышал заданный в его настройках размер. Процедура очистки журнала запускалась автоматически, и очистка происходила без проблем. Единственным минусом можно назвать то обстоятельство, что во время очистки Outpost загружал систему на 80100%, а объем занимаемой им памяти увеличивался на несколько мегабайт. Очистка журнала происходит достаточно быстро и по ее окончании память возвращается системе без проблем.

Сканирование системы сканером безопасности Retina

Данный тест показывает безопасность системы до, и после установки Outpost.

Результаты теста показывают, что после инсталляции Outpost закрыл все уязвимости операционной системы, которые были обнаружены до установки файрвола.

Атака на тестовую машину

В процессе тестирования файрвола был выполнен флуд по протоколам TCP, ICMP, IGMP. Флуд длился в течение 15ти минут для каждого протокола. В процессе атаки оценивалась загрузка Outpostом процессора и использование памяти.

SYNфлуд вызвал загрузку процессора до значений 5070%. Объем занятой Outpostом памяти увеличился незначительно и по окончании атаки вернулся к первоначальному значению.

ICMPфлуд не оказал на Outpost никакого воздействия. Загрузка процессора колебалась в районе нескольких процентов, объем памяти увеличился незначительно.

IGMPфлуд вызвал утечку памяти. Через 15 минут IGMPфлуда Outpost занимал 251 916 килобайт оперативной памяти и 259 108 килобайт виртуальной. Загрузка процессора стабильно держалась в районе 100%. Работать на компьютере было практически невозможно. Приблизительно через 2 часа непрекращающегося флуда Outpost использовал все доступные системные ресурсы, а это 1 250 Мегабайт оперативной и виртуальной памяти. После прекращения флуда работать на машине было попрежнему невозможно до ее перезагрузки. Вывод

В целом Outpost оставил хорошее впечатление. Защита компьютера от проникновения обеспечена на должном уровне, что подтверждают результаты сканирования. Модули работают без проблем. Автоматическое обновление программы снимает с легального пользователя необходимость отслеживать выход новых версий и обновлений программы. Объем занимаемых программой ресурсов весьма скромен. Работа файрвола практически не сказывается на скорости сети и делает работу безопасной, предохраняя компьютер от проникновения некоторых типов вирусов, вредоносных скриптов и атак. Все это при цене программы в 500 рублей делает Outpost отличным инструментом для обеспечения безопасности и приватности в сети.

- Привет админ, объясни пожалуйста, зачем нужен в операционной системе файервол, какие он выполняет функции? На моём ноутбуке установлен , который я установил по вашей статье. Жалоб на работу антивируса у меня нет, но единственное что смущает, так это отключенный в бесплатной версии "Панды" файервол. Ещё друзья меня спрашивают - А есть ли у моего антивируса брандмауэр? Так вот, я даже не знаю что это такое. Если он мне нужен, где его скачать и как установить?

- Салют всем! Вопрос - Пользуюсь антивирусом ESET NOD32 Smart Security 7, имеющим свой файервол. Стоит ли мне для усиления защиты Windows установить вторым самый лучший на свете файервол Outpost Firewall Pro?

Примечание администратора : Для защиты компьютера от вирусов, шпионского и прочего вредоносного ПО на компьютере должен быть и антивирус, и файервол, он же брандмауэр. И если базовые функции первого известны многим, то о роли файервола знают не все.

Зачем на компьютере нужен файервол?

Файервол, он же брандмауэр - это специальная программа, которая защищает от определённого типа вредоносного ПО, нацеленного получить доступ к компьютеру через Интернет или по локальной сети. Как правило, это сетевые черви и атаки хакеров-злоумышленников. Для этого файервол осуществляет проверку данных, поступающих из Интернета или по локальной сети, затем принимает решение – либо заблокировать эти данные, либо разрешить их передачу на компьютер.

- Друзья, Вы спрашиваете зачем нужен файервол! Посмотрите на любую антивирусную программу, это уже давно не одна программа (как было ещё недавно), а несколько объединённых в одно целое мощных средств с многоуровневой защитой, да ещё и с облачными технологиями: HIPS (проактивная защита), расширенная эвристика, фаервол , защита от фишинга и уязвимостей, антиспам, родительский контроль и Бог его знает что ещё прибавится вскоре. Всему этому вынуждают опасности, подстерегающие нас в интернете и самый первый удар принимаете на себя не кто иной, как наш фаервол!

ОС Windows, начиная с версии ХР SP2, обустроена штатным файерволом, он называется «Брандмауэр Windows». Но до того, как Microsoft внедрила этот функционал, компьютер мог легко заразиться сетевым червём, даже несмотря на то, что в системе был установлен антивирус.

Дело в том, что антивирус – это диагност и целитель, он может определить наличие в компьютере вредоносного ПО и вылечить систему, изолировав заражённые файлы. Увы, антивирус никак не может защитить от рецидива болезни – от повторного проникновения вредоносного ПО. Но это может сделать файервол. Единственное «но» - файерволу не под силу защитить пользователя, когда тот сам открывает доступ к своим данным в домашней или корпоративной сети.

Как и в случае с многими штатными программами и службами Windows, проблему с минимализмом их настроек и функциональности решают сторонние разработчики, но уже в своих программных продуктах. И штатный брандмауэр Windows можно сменить на любой сторонний. В отличие от штатного брандмауэра Windows, который работает в фоновом режиме и защищает от сетевых угроз «молча», не информируя пользователя об этом, большинство сторонних программ-файерволов будут отчитываться чуть ли за каждый свой шаг программными уведомлениями. Естественно, не это главное преимущество сторонних файерволов перед штатным брандмауэром Windows. Преимущество заключается в возможности гибкой настройки безопасности – от базовой защиты до усиленной, где чуть ли на каждое действие на компьютере нужно будет разрешение пользователя.

- Как и в случае с антивирусами, на компьютере должен работать только один файервол – либо штатный, либо сторонний – чтобы не было конфликта ПО. При установке стороннего файервола, штатный брандмауэр Windows отключается автоматически.

- Фаервол Outpost Firewall Pro дружит с большим количеством антивирусов и Вы можете установить его в помощь бесплатным антивирусным программам: , но не имеет смысла устанавливать его в помощь таким антивирусным монстрам как , Kaspersky Internet Security, так как у них имеется свой мощный фаервол.

Почему именно Outpost Firewall Pro?

Outpost Firewall Pro – это всесторонняя, полноценная защита в Интернете. Программа контролирует сетевой трафик – и входящий, и исходящий – с целью выявления сетевых угроз и предотвращения утечки пользовательских данных с компьютера. Outpost Firewall Pro отслеживает поведение программ, установленных на компьютере, блокируя запуск подозрительных процессов.

Outpost Firewall Pro обладает, по сути, тем же функционалом, что и многие антивирусы. В то время как редкие антивирусы в своём составе имеют продвинутый файервол. Функционал антивируса в Outpost Firewall Pro называется проактивной защитой. Проактивная защита блокирует запуск троянского, шпионского и прочего вредоносного ПО.

Некоторые антивирусные продукты убедили пользователей, что любое защитное ПО – это обязательно мощный пожиратель системных ресурсов. В случае с Outpost Firewall Pro это не так. Программа экономно расходует системные ресурсы и не будет тормозить работу системы на маломощных компьютерных устройствах.

Outpost Firewall Pro, как и антивирусные продукты, будет автоматически загружаться при старте системы и обеспечивать защиту компьютера всё время.

Скачать ознакомительную версию программы Outpost Firewall Pro, которую можно 30 дней использовать совершенно бесплатно, вы можете на сайте разработчика:

Рассмотрим детальней установку, настройку и функционал программы Outpost Firewall Pro.

Установка Outpost Firewall Pro

Скачайте инсталляционный файл программы и запустите его.

В окне выбора языка русский предустановлен, жмите «Ок».

Вас поприветствует мастер установки программы.

В следующем окне нужно согласиться с лицензионным соглашением.

Если у вас на компьютере уже установлено антивирусное ПО, в следующем окне вы увидите, что Outpost Firewall Pro заботится о том, чтобы не происходило конфликта программ.

Примечание: Подружить антивирус Avira с фаерволом Outpost Firewall Pro не получится и они не будут работать вместе, но хочу сказать, что прекрасно уживается с антивирусом Avira.

Избавившись от антивируса, на этом этапе инсталляции Outpost Firewall Pro увидим, что мастер предлагает нам на выбор обычную и выборочную установку. Выберем обычную, её хватит для защиты от наиболее опасных способов проникновения в компьютер вредоносного ПО. Впрочем, любые из предустановленных параметров в дальнейшем можно будет изменить в настройках программы.

Программа установится.

И попросит перезагрузить компьютер.

После перезагрузки компьютера увидим значок программы в системном трее, и двойной клик по нему откроет окно программы. Здесь будут представлены основные сведения – работающие компоненты защиты, время последнего обновления, сколько дней можно использовать бесплатную пробную версию и т.п.

Работу программы по полной вы ощутите только после запуска установленных на компьютере программ. Практически все сторонние программы Outpost Firewall Pro будет параноидально распознавать как подозрительные и на их запуск просить от вас разрешение. Благо, разрешать запуск программ нужно будет только один раз для каждой. В дальнейшем Outpost Firewall Pro разрешение для каждой из них запомнит как правило для выполнения. Это так называемый режим автообучения программы – она учится у вас доверять тем или иным программам, которые вы запускаете на компьютере.

Лучше перебдеть, чем недобдеть - наверняка именно так думали разработчики Outpost Firewall Pro, поскольку файервол зафиксирует даже вашу попытку перейти в полноэкранный режим работы программы и спросит, хотите ли вы быть защищены в рамках полноэкранной работы софта.

Обзор отдельного функционала

Посмотрим, что за функционал представлен в Outpost Firewall Pro.

Во вкладке «Брандмауэр» отображаются данные по активным процессам – число открытых соединений, а также объём полученных и отправленных данных.

Двойной клик по активному процессу откроет окошко, где можно более гибко настроить поведение файервола по отношению к этому процессу.

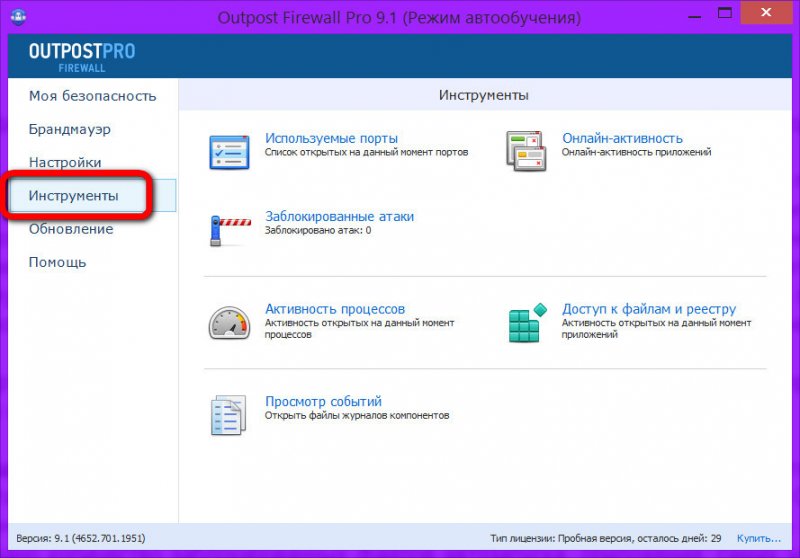

Во вкладке «Инструменты» можно посмотреть сведения по заблокированным атакам, о задействованных портах, о работающих приложениях, которые используют интернет-подключение и т.п.

Во вкладке «Обновление» можно вручную запустить, соответственно, обновление программы, если это требуется.

Справка о том, как работать с программой, и опция для решения вопроса с лицензией находятся во вкладке «Помощь». Также здесь можно перейти по ссылке на официальный сайт программы, где представлена информация о создании загрузочного диска (Live Disk) с программным обеспечением от компании-разработчика Agnitum.

Настройки Outpost Firewall Pro рассмотрим на примере задания параметров для усиленной защиты компьютера.

Настройки Outpost Firewall Pro

Перейдите во вкладку программы «Настройки» и жмите ссылку «Дополнительные настройки».

Откроется окно с расширенными настройками Outpost Firewall Pro. Начнём с самого начала – с раздела «Общие».

В подразделе «Конфигурация» вы можете защитить Outpost Firewall Pro от отключения хакерами и сетевыми червями паролем.

Если вы не хотите предоставлять разработчику информацию о том, какие программы вы используете и какие угрозы на вашем компьютере были обнаружены, вы можете отказаться от этой предустановленной опции в подразделе «ImproveNet». Также здесь можно отказаться от отправки разработчику подозрительных файлов или настроить автоматическую отправку, если вы не хотите, чтобы Outpost Firewall Pro постоянно вас дёргала и спрашивала об этом.

В подразделе «Защита системы и ПО» защита системы и приложений активирована по умолчанию, потому сразу перейдём к подразделу «Защита папок и файлов». Здесь, соответственно, можно выставить опцию защиты тех файлов и папок, которыми вы особо дорожите. К этим папкам будет запрещён доступ другим пользователям компьютера и, естественно, вредоносному ПО.

В подразделе «Защита сменных устройств» вы можете, наоборот, убрать блокировку запуска приложений, если, к примеру, вы часто запускаете программы и игры со съёмных носителей – флешки или внешнего HDD.

К сожалению, не каждый антивирус совместим с работой Outpost Firewall Pro. Правда, и наличие такового отдельным программным продуктом – скорее дань привычке, которая вырабатывалась у людей годами. Функционал проактивной защиты и гибкие настройки Outpost Firewall Pro позволят обеспечить компьютеру иммунитет от угроз из сети. Угрозы будут предупреждаться, а не постоянно выискиваться и лечиться антивирусами. Сканирование системы же периодически проводить можно с помощью бесплатных антивирусных утилит – например, или

Впрочем, делать это лечащими утилитами другого антивирусного продукта рекомендуется и при инсталлированном в систему антивирусе – так, для пущей бдительности.

При таком раскладе владельцы маломощных компьютеров наверняка ощутят потенциал высвобожденных системных ресурсов, ведь антивирус не будет их пожирать.