Обеспечение полной анонимности в сети. Лаборатория информационной безопасности

В жизни бывает так, что нужна 100% анонимность при использовании интернета через браузер (обойдусь без примеров, а то в комменты опять придут суровые парни и будут обвинять меня в подстрекательстве и грозить отделом «К»). Как сделать так, чтобы сайты в интернете (например Google) не могли идентифицировать вас и записать сведения о каких-либо действиях в ваше досье?

Бывает, включишь VPN с режимом «инкогнито», нигде не авторизируешся, а AdSense внезапно пугает до боли знакомыми объявлениями. Как он определяет кто есть кто?

Чтобы ответить на этот вопрос, проведем эксперимент. Откроем вкладки в четырех браузерах:

- Tor Browser 6.0.2 (на основе Mozilla Firefox 45.2.0);

- Safari 9.0 (режим «инкогнито»);

- Google Chrome 52.0.2743.82 (режим «инкогнито»);

- Mozilla Firefox 46.0.01 (режим «инкогнито»).

И посмотрим, какие данные о человеке они могут собрать. Что мы рассказываем о себе сайту, набрав URL в адресной строке?

Предоставляем уникальные параметры рендеринга картинок (Canvas Fingerprinting)

Canvas Fingerprinting - технология идентификации пользователей, разработанная около 4 лет назад в AddThis. Принцип ее работы базируется на том, что когда при загрузке страницы происходит прорисовка (рендеринг) картинки (обычно это однотонный блок под цвет фона с невидимым текстом), то браузер для этого собирает кучу инфы о системе: какое есть железо и графические драйвера, версия GPU, настройки ОС, информация о шрифтах, механизмы сглаживания и множество других мелочей.

Вместе это огромное множество деталей образует уникальную характеристику, по которой можно отличить связку компьютер/браузер пользователя от всех других в мире. Для каждого она записывается в виде строки похожей на DA85E084. Бывают совпадения (по данным Panopticlick, в среднем шанс найти двойника 1 к ), но в таком случае можно дополнить их другими возможностями для установления личности (о них ниже).

Tor спрашивает разрешения о получении Canvas Fingerprinting и если проявить внимательность и не давать согласия, то эту инфу можно оставить при себе. А вот все остальные браузеры сдают своего владельца без единого писка.

Побробнее об этом методе идентификации можно почитать в Википедии .

Пробиваем себя по базам рекламных предпочтений

Скриптами для определения Canvas Fingerprint сейчас оснащены многие посещаемые сайты. Получив это уникальное значение, один сайт можно попросить у другого сведения о человеке. Например, привязанные аккаунты, друзей, используемые IP-адреса и информацию о рекламных предпочтениях . По ссылке ниже можно проверить, в каких системах есть сведения о ваших потребительских интересах, привязанные к Canvas Fingerprinting.

Tor опять попросил того же разрешение, что и в первом пункте и из-за моего отказа ничего не нашлось. Safari нашел меня в базах 3, Chrome в 13, а Firefox в 4. Если выйти из режима инкогнито, то в последнем число баз возрастает до 25, так как большинство из них используют для идентификации старые добрые cookies.

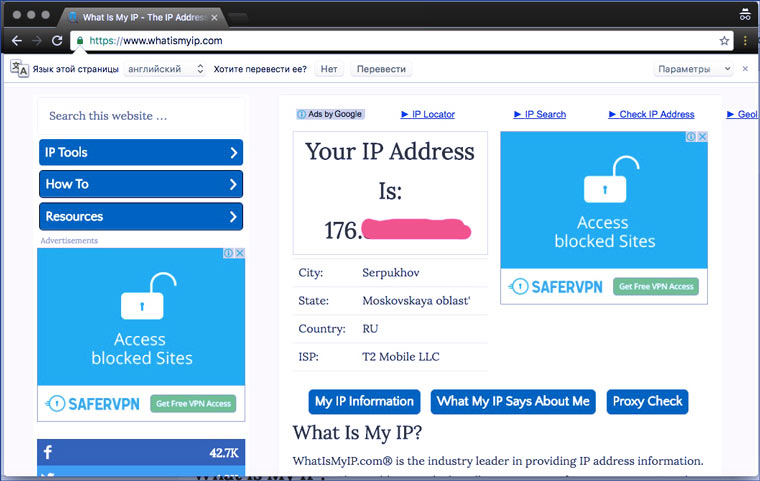

Делимся IP-адрес и оператором связи

В Tor с помощью кнопки New Identity можно менять «страну пребывания». А режимы «инкогнито» не скрывают IP-адрес (для этого надо дополнительно использовать прокси или VPN), а делятся с владельцам сайта вашим примерным местоположением и информацией об интернет-провайдере.

Раскрываем свой город и время в нем (при включенных службах геолокации)

На yandex.ru в Tor без всяких разрешений на определение местоположения показал, где я приблизительно нахожусь и который у меня час. С другими браузерами аналогично.

Отправляем свои точные координаты

Tor даже не стал спрашивать разрешения на определение координат и просто выдал нули. Safari, Chrome и Firefox спросили стандартное разрешение (как в обычном режиме) и не удосужились напомнить о том, что я шифруюсь и таких данных раскрывать не должна.

Раскрываем свой город и время в нем (при отключенных службах геолокации)

Потом я отключила службы геолокации на Mac и снова зашла на yandex.ru. Tor заставил сайт думать, что я в Румынии, но время оставил московское (по несовпадению IP и часового пояса можно будет на раз банить VPN-щиков в случае запрета). В других браузерах все осталось как раньше.

Дело в том, что «Яндексу» для определения местоположения не нужен GPS (или данные WPS от устройства). Ведь у него есть «Локатор»! Вошли в сеть через Wi-Fi? Точка доступа уже есть в базе (см. статью ). Раздали себе инет с телефона? Сотовая вышка сдаст.

Предоставляем сведения о языковых настройках

Еще один верный признак любителя VPN - несовпадение языка со страной, с IP которой он сидит. Tor подвел - язык у него всегда английский (но его можно поменять, но я думала, что должен меняется автоматически под страну). У остальных настройки такие же, как и в обычном режиме.

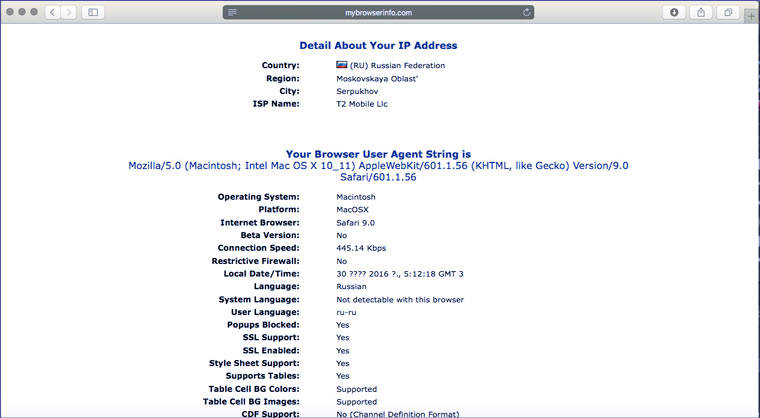

Рассказываем все о своем браузере и системе

Операционная система, скорость соединения, цветовые характеристики монитора, поддержка разных технологий, ширина окна браузера, версия Flash - куча мелочей, которые дополняют уникальную характеристику пользователя. Tor подтасовывает некоторые из этих данных (пример Windows 7), а остальные браузеры абсолютно честны.

Человек может сменить IP, включить «инкогнито», а скрипт для поднятия цен быстро вычислит: «Это кто такой к нам с тормознутым инетом, старой версией флеш и Windows XP второй раз зашел, но теперь решил притвориться жителем Сейшел? Повышаем на 20%!»

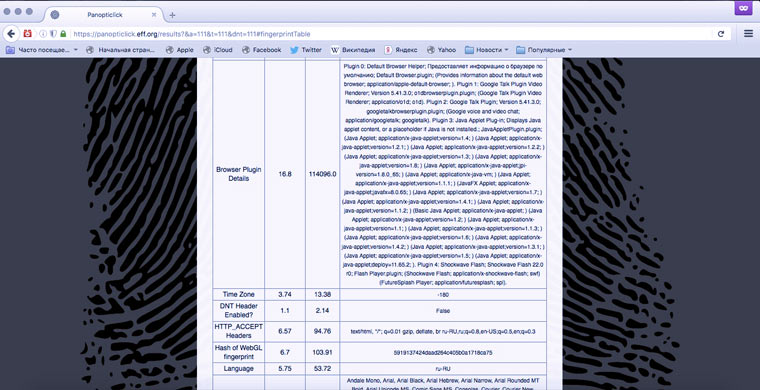

Делимся списком установленных плагинов

Еще одна характеристика, которая добавляет человеку уникальности - список плагинов (с информацией о версиях), установленных в его браузере. Tor их скрывает. Другие браузеры нет.

Как видите, Tor Browser обеспечивают неплохую анонимность. Но исторические факты говорят о том, что если человек совершает что-то действительно серьезное с помощью onion-сети, то его все же иногда находят . Все, наверное, помнят показательную историю с основателем Silk Road (магазина по продаже наркотиков) Росса Ульбрихта.

А режимы «инкогнито» нужны только, чтобы полазить за чужим компом и не оставить следов. Можно в дополнение к ним заблокировать JavaScript, это уменьшит число возможных способов идентификации, но многие сайты станут непригодными для использования.

Открываем список установленных в системе шрифтов (=> программ)

В дополнение к эксперименту хотелось бы рассказать об еще одной интересной функции современных браузеров. Любой сайт может получить список шрифтов, установленных в системе. У многих приложений есть какие-то свои уникальные шрифты и по ним можно определить род занятий человека. А исходя из этого показывать ему рекламные объявления. В Tor и режиме «инкогнито» это не работает (или выдается слишком короткий перечень).

Все это - вершина айсберга

Для защиты от вышеперечисленных способов идентификации есть специальные плагины для разных браузеров. Но не стоит тратить силы на их установку. Так как они не могут защитить от сбора всех возможных сведений.

Ведь в статье я показала самые простые и понятные примеры того, как браузеры собирают информацию о нас. Но их можно было бы привести гораздо больше: flash cookies, Silverlight cookies, отставание времени от поясного (у многих есть хотя 0,2-0,8 секунд) - множество мелочей, которые были бы лишними. Ведь читателю уже понятно, что открывая браузер он сообщает о себе миру огромное количество сведений и демонстрирует набор уникальных характеристик, которые отличает его компьютер от всех других.

Чем грозят все эти сборы информации?

Собирать сведения о большей части людей на планете нужно только с одной целью - повышать кликабельность рекламных объявлений, чтобы больше зарабатывать на этом. В принципе, от этого только польза - легче найти какие-то товары или услуги.

Еще продвинутые методы идентификации полезны магазинам для сбора сведений о клиентах. Чтобы человек не мог зайти на сайт под другим IP/отключив cookies и остаться неузнанным. Язык, время, редкий шрифт/плагин, характеристики монитора, характерная ошибка в поисковом запросе, по которому пришел - и все! Снимайте коньки, мы вас узнали. Сомнений нет, это тот самый человек, который год назад делал заказ #2389. С помощью этих данных автоматизированные маркетинговые системы могут продать ему больше.

Или естественно, все это могут использовать спецслужбы. Но кто знает, как у них там все работает.

Так как же быть действительно анонимным в сети?

Никак. Использовать для выходов в сеть новое устройство, купленное где-нибудь на Кавказе, используя мобильный интернет с украденой симки, надев маску уточки и уехав в кировские леса. После использования гаджеты сжечь.

Да, если немного модицифировать Tor, то проблем, описанных в статье можно защититься. В дополнение можно перейти на Linux-дистрибутивы Tails, Whonix или Tinhat, созданные для анонимной работы. Но сколько есть еще неизвестных механизмов идентификации? Тот же Canvas Fingerprinting попал в прессу в 2014 году, а внедряться начал в 2012-ом.

Наверное и сейчас разрабатывается/внедряется что-то такое, что даже представить трудно. Не говоря уже о том, как придумать защиту. Поэтому вопрос об анонимности в сети остается открытым.

Так уж иногда случается, что фантастические и шпионские сюжеты оказываются не только плодом больной фантазии автора, а самой настоящей правдой. Еще совсем недавно какой-нибудь параноидальный фильм о тотальной слежке государства за человеком воспринимался как очередная сказка, игра воображения автора и сценаристов. До тех пор, пока Эдвард Сноуден не обнародовал информацию о PRISM - программе слежения за пользователями, принятой на вооружение Агентством национальной безопасности США.

Повод для беспокойства

После такой новости шутки про паранойю стали совсем не актуальны. А разговоры про слежку нельзя больше списать на расшатанную психику. Возникает серьезный вопрос, стоит ли чувствовать себя в безопасности, пользуясь своей почтой или общаясь в социальной сети или чате? Ведь на сотрудничество со спецслужбами пошли многие крупные компании: Microsoft (Hotmail), Google (Google Mail), Yahoo!, Facebook, YouTube, Skype, AOL, Apple. Учитывая то, что PRISM была нацелена в первую очередь на слежку за иностранными гражданами, а объем перехватываемых телефонных разговоров и электронных сообщений по некоторым оценкам достигал 1,7 миллиарда в год, стоит серьезно задуматься над тем, как защитить свою частную жизнь от чужих глаз.

Tor

Первая реакция на новость о PRISM у многих была одинакова: не позволим следить за собой, ставим Tor. Это, пожалуй, на самом деле самое популярное средство, о котором мы не один раз рассказывали на страницах нашего журнала. Он тоже был создан американскими военными, правда для совсем противоположенных целей. Такая вот ирония. Пользователи запускают на своей машине программное обеспечение Tor, работающее как прокси, он «договаривается» с другими узлами сети и строит цепочку, по которой будет передаваться зашифрованный трафик. По истечении некоторого времени цепочка перестраивается и в ней используются уже другие узлы. Для сокрытия от любопытных глаз информации о браузере и установленной ОС Tor часто используется в связке с Privoxy - некеширующим прокси, который модифицирует HTTP-заголовки и веб-данные, позволяя сохранить приватность и избавиться от назойливой рекламы. Чтобы не лазить по конфигурационным файлам и не править все настройки ручками, есть замечательная GUI-оболочка - Vidalia, доступная для всех ОС и позволяющая за пару минут поднять на своем ПК дверь в анонимный мир. Плюс разработчики попытались все максимально упростить, предоставляя пользователям в один клик установить себе Tor, Vidalia и portable-версию Firefox с различными security-аддонами. Для безопасного общения существует децентрализованная анонимная система обмена сообщениями - TorChat. Для безопасного, анонимного и прозрачного перенаправления всего TCP/IP- и DNS-трафика через сеть анонимайзеров Tor служит утилита Tortilla. Программа позволяет анонимно запускать на компьютере под Windows любое программное обеспечение, даже если оно не поддерживает SOCKS или HTTP-прокси, что раньше было практически невозможно сделать под Windows. Помимо этого, для стандартной связки Tor + Vidalia + Privoxy существует достойная альтернатива - Advanced Onion Router bit.ly/ancXHz , portable-клиент для «луковой маршрутизации». Для тех, кто особенно обеспокоен своей безопасностью, есть Live CD дистрибутив, который «из коробки» настроен отправлять весь трафик через Tor, - bit.ly/e1siH6 .

Основное предназначение Tor - это анонимный серфинг плюс возможность создания анонимных сервисов. Правда, за анонимность приходится расплачиваться скоростью.

I2P

Кроме «луковой маршрутизации», есть еще и «чесночная», применяемая в I2P. Tor и I2P при некотором внешнем сходстве во многом реализуют диаметрально противоположные подходы. В Tor создается цепочка из нод, по которой передается и принимается трафик, а в I2P используются «входящие» и «выходящие» туннели и таким образом запросы и ответы идут через разные узлы. Каждые десять минут эти туннели перестраиваются. «Чесночная маршрутизация» подразумевает, что сообщение («чеснок») может содержать в себе множество «зубчиков» - полностью сформированных сообщений с информацией по их доставке. В один «чеснок» в момент его формирования может закладываться много «зубчиков», часть из них может быть нашими, а часть транзитными. Является ли тот или иной «зубчик» в «чесноке» нашим сообщением, или это чужое транзитное сообщение, которое проходит через нас, знает только тот, кто создал «чеснок».

Основная задача I2P, в отличие от Tor, - анонимный хостинг сервисов, а не предоставление анонимного доступа в глобальную сеть, то есть размещение в сети веб-сайтов, которые в терминологии I2P называются eepsites.

Для работы программного обеспечения I2P необходима предустановленная Java. Все управление ведется через веб-интерфейс, который доступен по адресу 127.0.0.1:7657 . После всех необходимых манипуляций надо подождать пару минут, пока сеть настроится, и можно пользоваться всеми ее скрытыми сервисами. В данном случае мы получили анонимный доступ в сеть I2P, то есть ко всем ресурсам в домене.i2p. Если захочется выйти в глобальную сеть, то достаточно просто прописать в настройках браузера использование прокси-сервера 127.0.0.1:4444 . Выход из I2P в глобальную сеть осуществляется через определенные шлюзы (называемые outproxy). Как понимаешь, рассчитывать на огромную скорость в таком случае не приходится. Плюс нет никакой гарантии, что на таком шлюзе никто не снифает твой трафик. Безопасно ли размещать свой анонимный ресурс в I2P-сети? Ну, 100%-й гарантии безопасности тут никто дать не может, если ресурс будет банально уязвим, то не составит особого труда определить его истинное местоположение.

Obfsproxy

Во многих странах, таких как Китай, Иран, провайдеры активно борются против использования Tor’а, применяя DPI (deep packet inspection), фильтрацию по ключевым словам, избирательную блокировку и другие методы. Для того чтобы обойти цензуру, torproject выпустил специальную тулзу obfsproxy bit.ly/z4huoD , которая преобразует трафик между клиентом и мостом таким образом, что он выглядит для провайдера абсолютно безобидным.

GNUnet

А как насчет безопасного и анонимного обмена файлами? Для такой цели можно прибегнуть к помощи GNUnet bit.ly/hMnQsu - фреймворка для организации безопасной P2P-сети, не требующей централизованных или любых других «доверенных» сервисов. Основная цель проекта - создание надежной, децентрализованной и анонимной системы обмена информацией. Все узлы сети работают как маршрутизаторы, шифруют соединения с другими узлами и поддерживают постоянный уровень нагрузки на сеть. Как и во многих других решениях, узлы, активно участвующие в работе сети, обслуживаются с более высоким приоритетом. Для идентификации объектов и сервисов используется URI, который выглядит как gnunet://module/identifier , где module - имя модуля сети, а identifier - уникальный хеш, идентифицирующий сам объект. Интересная фича - возможность настроить уровень анонимности: от нуля (не анонимно) до бесконечности (по дефолту стоит единица). Для безопасной передачи все файлы шифруются с помощью ECRS (An Encoding for Censorship-Resistant Sharing - шифрование для устойчивого к цензуре обмена файлами). GNUnet является расширяемым, на его основе можно строить новые P2P-приложения. Помимо файлообмена (наиболее популярного сервиса), существуют альтернативные службы: простейший чат, находящийся сейчас в полумертвом состоянии, а также распределенный DNS. Ну и как обычно, за анонимность приходится расплачиваться: высокой задержкой, низкой скоростью работы и достаточно высоким потреблением ресурсов (что характерно для всех децентрализованных сетей). Плюс присутствуют проблемы обратной совместимости между различными версиями фреймворка.

RestroShare

RestroShare bit.ly/cndPfx - это открытая кросс-платформенная программа для построения децентрализованной сети по принципу F2F (Friend To Friend), использующая GPG. Основная философия заключается в обмене файлами и общении только с доверенными друзьями, а не со всей сетью, из-за чего ее часто относят к darknet. Для установки соединения с другом пользователю надо сгенерировать с помощью RetroShare пару GPG-ключей (или выбрать существующую). После проверки подлинности и обмена асимметричным ключом устанавливается SSH-соединение, использующее для шифрования OpenSSL. Друзья друзей могут видеть друг друга (если пользователи включили такую возможность), но соединяться не могут. Такая вот получается социальная сеть:). Но зато можно шарить папки между друзьями. В сети существует несколько сервисов для общения: приватный чат, почта, форумы (как анонимные, так и с обычной аутентификацией), голосовой чат (VoIP-плагин), каналы, наподобие IRC.

Raspberry Pi

Ты можешь удивиться: при чем тут Raspberry Pi? Мы же говорим про анонимность. А при том, что сей маленький девайс поможет этой анонимности добиться. Его можно использовать в качестве роутера/клиента, предоставляющего тебе доступ к Tor/I2P-сетям или анонимному VPN. Кроме этого, есть еще один плюс. В децентрализованных сетях достигнуть приемлемой скорости доступа к внутрисетевым ресурсам можно, только если постоянно находиться в ней. Например, в I2P доверие других «чесночных роутеров» к такому узлу будет больше, соответственно и скорость выше. Держать ради этого постоянно включенным свой компьютер или заводить отдельный сервер нерезонно, а вот потратить на это всего 30 долларов вроде и не жалко. В повседневной жизни можно будет пользоваться обычным подключением, а когда надо будет анонимно выйти в Сеть - просто пускаешь весь трафик через мини-девайс и не паришься ни с какими настройками. Надо сказать, что до недавнего времени устанавливать софтину I2P, написанную на Java, на «ежевику» смысла не было. Жадной до ресурсов Java-машине никак не хватало стандартных 256 Мб оперативы. С выходом Raspberry Pi model B, несущего на борту уже 512 Мб, это стало уже вполне реально. Так что давай рассмотрим основные моменты, связанные с установкой. Допустим, мы используем Raspbian . Первым делом обновляемся:

Sudo apt-get update; sudo apt-get dist-upgrade

Затем устанавливаем Java, но не стандартную из пакетов, а специальную версию, заточенную под процессоры ARM, -bit.ly/13Kh9TN (как показывает практика, стандартная сожрет всю память). Скачиваем и инсталлируем:

Sudo tar zxvf jdk-8-ea-b97-linux-arm-vfp-hflt-03_jul_2013.tar.gz -C /usr/local/java export PATH=$PATH:/usr/local/java/bin

После чего скачиваем и устанавливаем I2P:

Cd ~ mkdir i2pbin cd i2pbin wget http://mirror.i2p2.de/i2pinstall_0.9.7.jar java -jar i2pinstall_0.9.7.jar -console

Чтобы превратить Raspberry в роутер для I2P, надо немного поколдовать с конфигами. Переходим в ~/.i2p и начинаем редактировать файл clients.config . Там нам надо закомментировать строку

ClientApp.0.args=7657::1,127.0.0.1 ./webapps/

и раскомментировать

ClientApp.0.args=7657 0.0.0.0 ./webapps/

А затем в файле i2ptunnel.config заменить адреса в строках

Tunnel.0.interface=127.0.0.1 tunnel.6.interface=127.0.0.1

на 0.0.0.0 . После чего можем запустить I2P-роутер, выполнив:

Cd ~/i2pbin ./runplain.sh

Также можно добавить в crontab следующие строки, чтобы софтина автоматически поднималась при запуске системы или после краша:

0 * * * * /home/pi/i2pbin/runplain.sh @reboot /home/pi/i2pbin/runplain.sh

Осталось только организовать удаленный доступ к девайсу. Оптимальный способ - использовать динамический портфорвардинг через SSH. Для этого надо только установить в настройках I2P-туннель, который бы указывал на 22-й порт на локальной машине. Таким же образом можно превратить Pi в анонимный VPN (как это сделать, можно посмотреть тут -http://bit.ly/11Rnx8V) или подключить к Tor’у (отличный видеомануал по этому поводу http://bit.ly/12RjOU9). А можно и придумать свой способ, как использовать девайс для анонимных путешествий по Сети.

Mikrotik

На самом деле Raspberry Pi не единственный маленький девайс, на базе которого можно организовать анонимный доступ в Сеть. Достойной альтернативой ему будет роутер от латвийской компании MikroTik , которая занимается производством сетевого оборудования и софта для него. Такой девайс обойдется чуть подороже, но потребует меньше возни при настройке. В числе продуктов компании RouterOS - операционная система на базе Linux, предназначенная для установки на аппаратные маршрутизаторы MikroTik RouterBOARD. Различные варианты платформ RouterBOARD позволяют решать различные сетевые задачи: от построения простой точки доступа до мощного маршрутизатора. Несмотря на наличие разъема для подключения питания, практически все устройства могут питаться с помощью PoE. Большой плюс - наличие хорошей документации http://bit.ly/jSN4FL , в которой очень подробно описано, как можно создать security-роутер на базе RouterBOARD4xx, подключив его к сети Tor. Останавливаться на этом не будет, все очень подробно описано.

VPN

Говоря про приватность и анонимность в Сети, нельзя обойти стороной использование для этих целей VPN. Мы уже рассказывали, как замутить свой VPN-сервер в облаке Amazon’а bit.ly/16E8nmJ , подробно рассматривали установку и тонкую настройку OpenVPN. Всю необходимую теорию ты можешь посмотреть в этих статьях. Однако хочется еще раз напомнить, что VPN не панацея. Во-первых, возможны ситуации, когда трафик может «утечь» мимо VPN-соединения, во-вторых, в сетях, основанных на протоколе PPTP, существует реальная возможность расшифровать перехваченные данные («Такой небезопасный VPN», ][акер № 170). Так что не стоит верить в полную безопасность при использовании виртуальных частных сетей.

Подводя итоги

Это лишь наиболее популярные решения, позволяющие хоть как-то оградить свою частную жизнь от любопытных глаз Большого Брата. Возможно, в недалеком будущем появятся новые технологии или все мы будем активно пользоваться одной из рассмотренных сегодня. Кто знает… Что бы это ни было, важно всегда помнить, что никогда ни одно решение не способно дать 100%-ю гарантию защищенности. Поэтому не чувствуй себя в полной безопасности, установив Tor, I2P или что-то еще, - за чувство ложной безопасности многие уже поплатились.

27.01.2016 03.03.2016

В чем радость от интернета?

Помимо возможностей совершать покупки в инетернет магазинах, это еще и возможность анонимно вставлять свои пять копеек на форумах или сливать потоки сознания через персональный блог. Раньше-то как было? Вышел мужичек на площадь, крикнул что-то неправильное про власть, его и повязали. В особо смутные времена и выходить никуда не надо — в рабочем коллективе неосторожно намекнул и тут же какой-нибудь доброжелатель по этому поводу в органы письмо направит.

Теперь — благодать: говори что хочешь, и никто не узнает. Потому что есть такой статус — анонимус. Инкогнито, то есть. Вынырнул из канализации, пукнул громко — что бы все аж вой подняли — и нырнул обратно на дно. Никто как бы не узнает. Отсюда проистекает великая свобода интернетного слова и прочие демократии.

Существует ли на самом деле анонимность?

Так? Нет, не так. Анонимность в сети — вещь призрачная и сомнительная. И не ловят тех самых анонимусов по месту проживания лишь по той причине, что лениво и недосуг. Миллионы Неуловимых Джо оставляют в сети миллионы букв ежедневно и сладко замирают от своей собственной смелости после каждого нажатия кнопочки “Отправить”. И неведомо им, что неинтересны никому их послания, не представляют они особой опасности для “элиты”.

Tails — удобная, простая операционная система, которая не требуюет от пользователя никаких специальных знаний. Применятеся для анонимного веб-сёрфинга, доступа к «теневому» интернету и заблокированным сайтам, а также для безопасного общения и передачи файлов по сети.

Впрочем, многих из этих миллионов в прошлом веке с удовольствием бы привлекли к общественно полезному труду на повалке леса даже за написанные буквы. Но сказывется фактор слишком стремительного развития технологий. Опережающе развиваются технологии по сравнению с бюрократическо-репрессивным аппаратом. Не может МВД и КГБ за пять лет перестроиться на работу в условиях полной интернетизации публики.

За пять лет не может, а за пятнадцать — легко. Сегодня отдельные подразделения в составе тех же МВД и КГБ (как бы они где не назывались) успешно ищут на просторах сети действительно достойных их внимания людей. До простых обывателей им просто нет дела. Но кадры обучаются, материальная база пополняется, инструкции пишутся. И ненадолго вырвавшиеся вперед анонимусы уже вскоре четко увидят позади себя стройные ряды догоняющих их контролеров и регуляторов.

Конфиденциальности нет

Подобные данные может получить администратор любого сайта

А анонимности больше нет. Даже автор этого блога, не считающий себя специалистом по компьютерной безопасности, может сходу назвать несколько способов идентифицировать именно ваш компьютер в сети. Помимо всем известного IP адреса, это может быть даже набор установленных в вашей Windows шрифтов. Вкупе с версией браузера, выбранным языком, версией операционки и прочими характеристиками установленного софта, эта информация дает совершенно уникальный “отпечаток” вашего компьютера на посещаемых сайтах. Добавим к этому всяческие куки браузера и флеш-приложений (которые удалить вообще нельзя самостоятельно). Вспомним про набирающие популярность wi-fi подключения, постоянно распространяющие кое-какую информацию о себе для всех “благодарных радиослушателей” в радиусе нескольких десятков метров. И так далее и тому подобное.

Полное сокрытие своего истинного местопребывания и препятствование идентификации своего компьютера требует от пользователя поистине экспертных знаний. Которыми подавляющее большинство, естественно, не обладает. В отличие от тех, чья работа как раз и состоит в поиске анонимусов всех видов. Вот и получается, что анонимности в интернете и сегодня маловато, а завтра ее вообще не будет. Более того, следует признать, что работа компетентных органов и просто любопытных личностей по идентификации интересующего их субъекта сегодня стала намного более простой, чем 20 лет назад! Поговорка “написанного пером — не вырубишь топором” актуальна как никогда! Все, что глупый и дерзкий юноша выскажет на форумах и социальных сетях, возможно будет впоследствии отравлять всю его жизнь, как несводимая татуировка. Ибо гугль (и всякие прочие поисковики) теперь помнит все.

Поэтому привыкайте относится к содеянному в сети серьезно уже сегодня. Или становитесь реальным специалистом по компьютерной безопасности.

Во время массовой интернетизации всего мира всё сложнее скрыть свою личность в Глобальной сети от других пользователей. Одни государства вводят цензуру в своем национальном сегменте Сети, другие выискивают ходы по ограничению прав пользователей, в том числе и свободы слова. Подвергать цензуре Глобальную сеть могут даже небольшие компании, устанавливающие всевозможные фильтры на выход своих сотрудников в Интернет, блокируя социальные сети, чаты и всё то, что не имеет прямого отношения к работе. В России в последнее время также наблюдается тенденция к регулированию нашего сегмента Сети. Законы об интернет-СМИ весьма спорны в трактовке и предполагают контроль интернет-порталов за их читателями. Неоднозначная трактовка уже существующих законов, которые мало отражают действительность, неподготовленные кадры - всё это позволяет быстро закрывать ресурсы только по одному подозрению. За примерами далеко ходить не надо - это и попытка закрытия крупнейшего торрентресурса torrents.ru (ныне rutracker.org), и изъятие серверов в дата-центрах (блокировка ifolder.ru), и многое другое. После принятия пролоббированных законов, касающихся авторского права, правообладатели и «душеприказчики» звуко и видеозаписывающих компаний получили законное право решать, кто честен, а кого можно и прижать. Одна только некоммерческая организация РАО портит жизнь многим пиратам. Но, увы, меры, принимаемые этими компаниями, зачастую затрагивают не криминальные элементы, получающие прибыль с продаж и от распространения контрафактной продукции, а обычных пользователей, включая тех самых авторов и исполнителей. В связи с этой непрос-той ситуацией на многих популярных порталах Интернета обсуждается перевод серверов из российских зон.ru и.рф на зарубежные площадки, где у какойлибо организации нет возможности заблокировать домен только на основе домыслов. Многие ресурсы уже перевели свои сайты и домены на заграничные хостинги. Как известно, суровость российских законов компенсируется необязательностью их исполнения, однако в данном случае это правило перестает действовать. При этом чем выше популярность новостного или социального ресурса, тем быстрее он может попасть в число интернет-СМИ, где постепенно вводится тотальный контроль за пользователями.

В настоящей статье мы не будем рассуж-дать о правильности принятия тех или иных законов и мер по регулированию интернет-деятельности, а рассмотрим методы, обеспечивающие анонимность пользователя в сети Интернет.

Доступ к запрещенным сайтам

Первый метод - без установки дополнительного программного обеспечения. Представим, что пользователю из небольшой компании необходимо сохранить свое инкогнито в Интернете. Он не является инсайдером или любителем «взрослых» фильмов, просто общителен, и для поднятия настроения и бодрости духа ему нужно общаться с друзьями и знакомыми. Начальник отдела строго приказал системному администратору заблокировать сайты vkontakte.ru, odnoklassniki.ru, twitter.com и все популярные сервисы по обмену мгновенными сообщениями: icq, skype, mail.ru. Системный администратор, недолго думая, пошел по пути наименьшего сопротивления: создал правило блокировки портов этих сервисов и добавил в web filter блокируемые сайты. Пользователь в шоке: не работает его любимый сайт, да и коллеге об этом рассказать нельзя. Из такой ситуации есть достаточно простой выход - использование анонимных прокси.

Проксисерверов, дающих возможность анонимно серфить в Интернете, довольно много. Однако владелец прокси-сервера, поскольку весь трафик идет через его сервер, может украсть и пароли, и любую другую конфиденциальную информацию, поэтому доверять публичным сервисам не стоит. Скрывшись от шефа, пользователь рискует потерять свои данные. В этом случае лучше использовать платный прокси-сервер или проверенный прокси знакомого.

Однако многие системные администраторы блокируют не только определенные сайты и сервисы сообщений, но и порты известных прокси-серверов. В таком случае у пользователя остается надежда лишь на то, что в компании не заблокирован туннельный трафик. Тогда несчастный пользователь может найти несколько VPN-серверов и, подключившись к ним, получить доступ по всем ресурсам Сети, включая торрент, который заблокирован в большинстве организаций де-факто. Тут нельзя не отметить тот факт, что пакеты трафика прокси-сервера, даже через защищенное соединение https к самому серверу, могут подвергнуться перехвату на стороне шлюза системного администратора. Применение туннельных соединений, напротив, предполагает использование защищенного канала связи: IPSec, MPPE и т.п. Однако найти бесплатный VPN-сервер с реализацией такой возможности сложно. Вообще, если дома хороший канал связи с выделенным прямым IP-адресом, то установить прокси-сервер или l2tp/pptp сможет каждый, прочитав несколько простых описаний. В любом случае положение офисного работника незавидно, поскольку системный администратор может жестко модерировать его перемещение в Глобальной сети.

Анонимность работы в сети

Для обеспечения анонимности в Интернете существуют специализированные утилиты, которые позволяют пользователям входить в анонимную и в большинстве случаев децентрализованную сеть. Как правило, многие из таких сетей - свободно распространяемые программы с исходным кодом. Публикация открытого кода имеет как минусы, так и плюсы. Например, плюсом является свободный доступ любого программиста к коду, что позволяет быстро находить проблемы и вычленять код инсайдеров, если таковой имеется. Минус заключается в том, что взлом действующей сети на основе проблемного кода может привести к деанонимизации находящихся в ней клиентов. Взломом анонимных сетей частенько занимаются спецслужбы и другие органы охраны правопорядка. К примеру, взлом японской анонимной сети позволил задержать и осудить нескольких распространителей новинок кинопроката в HD-качестве. О правильности такого метода борьбы с «вселенским злом» мы судить не будем. Лучше рассмотрим наиболее известные системы для анонимизации пользователей в Интернете.

TOR

Сеть TOR больше всего подходит пользователям, которые не занимаются обменом файлов в Интернете, а лишь хотят серфить его под маской, скрывая свои настоящие данные. Эта сеть, появившаяся относительно недавно, довольно быстро стала популярной. Прототип системы TOR был создан в исследовательской лаборатории Военноморских сил США по федеральному заказу. В 2002 году эту разработку рассекретили, а исходные коды были переданы независимым разработчикам, которые создали клиентское ПО и опубликовали исходный код под свободной лицензией. Напомним, что такая мера была принята для того, чтобы все желающие могли проверить TOR на отсутствие ошибок и бэкдоров. В основе сети TOR лежит сеть из многочисленных клиентов, соединенных между собой виртуальными туннелями через Интернет. Когда какойнибудь пользователь запрашивает страницу в Интернете с помощью этой сети, пакет с запросом шифруется и передается нескольким узлам в сети. При этом пакет проходит ряд клиентов сети и выходит от последнего из них уже к запрашиваемому сайту. Таким образом, никто из пользователей сети не знает, сколько клиентов прошел пакет и кто был инициатором подключения. Раз в десять минут цепочка компьютеров для клиента сети меняется, что обеспечивает большую защищенность сети. На данный момент сеть TOR насчитывает порядка 2 тыс. компьютеровсерверов и несколько тысяч клиентов. Поскольку эта сеть еще довольно мала, скорость соединения в ней нестабильна и редко превышает 200 Кбайт/с. Впрочем, изначально она задумывалась как средство анонимности для работы с вебстраницами, а не для передачи видеоконтента.

Для доступа во внешнюю сеть используется набор программ, которые идут в комплекте стандартной поставки к клиенту TOR. Для платформы Windows комплект поставки содержит клиент TOR, программу управления Vidalia и прокси-сервер Polipo. Программа управления позволяет настраивать все важнейшие параметры клиента (рис. 1). Проксисервер Polipo является Socks-сервером, поэтому невозможно с целью использования просто прописать его в настройках любого браузера. В большинстве случаев TOR подразумевает применение браузера Mozilla Firefox, к которому может быть установлен плагин Torbutton, позволяющий разрешать или запрещать использование сети TOR для этого браузера. Для тонкой настройки других браузеров или клиентов мгновенных сообщений для работы в сети TOR необходимо изменять настройки прокси-сервера Polipo.

Рис. 1. Программа управления Vidalia для сети TOR

Пользователи, не имеющие представления о работе прокси-серверов и других компонентов сети, могут скачать на официальном сайте TOR специальную сборку, которая, кроме клиента TOR, включает браузер Firefox, настроенный только для работы в этой сети.

Недавние исследования сети TOR выявили ее недостаточную защищенность. Один из пользователей на собственном примере показал, каким образом через сеть TOR может быть осуществлено проникновение в личные данные. Он установил на свой компьютер клиент TOR в режиме сервера сети. Это позволено всем пользователям и даже рекомендуется разработчиками для увеличения общей пропускной способности сети. Затем он установил на своем компьютере сниффер пакетов, что позволило ему прослушивать трафик проходящих через него пакетов пользователей. И затем успешно перехватил письма тех пользователей, которые, установив защиту в виде TOR, забыли установить шифрованное соединение с сервером почты. Таким образом, при использовании сети TOR не стоит забывать и о безопасных каналах везде, где это возможно.

В целом технология TOR позволяет работать с Интернетом в достаточно защищенном режиме, однако для большей ее эффективности необходим мощный канал связи, поскольку запросы к Интернету проходят через множество других клиентов.

Freenet

Децентрализованная сеть Freenet является, пожалуй, самой широко известной анонимной сетью для обмена пользовательскими данными. Она построена на базе Java-приложения, которое через шифрованные каналы связи устанавливает связь с остальными участниками сети. Поскольку Freenet представляет собой децентрализованную одноранговую сеть, она будет функционировать до тех пор, пока работает хотя бы один ее клиент. Сеть Freenet обес-печивает наиболее защищенное и анонимное соединение. В ней данные хранятся и извлекаются при помощи связанного с ними ключа, подобно тому как это реализовано в протоколе HTTP. В ходе разработки Freenet, которая началась еще в 2000 году, упор был сделан на высокую живучесть сети при полной анонимности и децентрализации всех внутренних процессов в ней. Сеть не имеет центральных серверов и не находится под контролем какихлибо пользователей или организаций. Даже создатели Freenet не имеют контроля над всей системой. Сохраненная информация шифруется и распространяется по всем компьютерам, входящим в сеть во всем мире, которые анонимны, многочислены и постоянно обмениваются информацией. Теоретически весьма сложно определить, какой участник хранит конкретный файл, поскольку содержимое каждого файла зашифровано и может быть разбито на части, которые распределяются между множеством компьютеров. Даже для участника сети требуются значительные усилия, чтобы узнать, какую именно информацию хранит его компьютер. Поскольку каждый пользователь может задать границы пространства, выделяемого для обмена данными, это затрудняет определение кусков данных, которые хранятся на пользовательском компьютере. Запрошенный с сети файл собирается по кусочкам от разных пользователей, так как основным принципом передачи данных в этой сети является модифицированная технология torrent.

Клиент сети Freenet представляет собой консольную утилиту, которая поставляется для большинства современных операционных систем. Единственное требование - наличие виртуальной машины Java. После установки клиента сети пользователь может работать с ресурсами сети через любой браузер, который подключается к локальному хосту пользователя. Поскольку сеть полностью анонимная и децентрализованная, скорость передачи данных и работы в ней очень низкая. Для более высокого быстродействия необходимо большее количество пользователей сети, которые за счет своих каналов связи и должны по задумке обеспечить Freenet высокую пропускную способность. В настоящее время скорость скачивания информации в этой сети редко превышает 100-200 Кбайт/с. Интерфейс управления сетью также основан на вебконсоли (рис. 2).

Рис. 2. Консоль управления клиентом Freenet

Сеть Freenet можно рассматривать как огромное и при этом потенциально ненадежное распределенное устройство хранения информации. При сохранении какого-либо файла в этой сети пользователь получает ключ, с помощью которого впоследствии можно получить сохраненную информацию обратно. При предъявлении ключа сеть возвращает пользователю сохраненный файл, если он еще существует и все его части хранятся на доступных анонимных клиентах.

Основной идеей сети Freenet является попытка недопустить навязывания группой лиц своих убеждений и ценностей другим, так как никому не позволено решать, что приемлемо. В сети поощряется терпимость к ценностям других, а в случае отсутствия последней пользователей просят закрыть глаза на содержание, которое противоречит их взглядам.

I2P

I2P - это анонимная распределенная сеть, которая использует модифицированную технологию DHT Kademlia и хранит в себе хешированные адреса узлов сети, зашифрованные алгоритмом AES IP-адреса, а также публичные ключи шифрования, причем соединения между клиентами также шифруются. В отличие от вышеописанных сетей, I2P предоставляет приложениям простой транспортный механизм для анонимной и защищенной пересылки сообщений друг другу.

Многие из разработчиков I2P ранее участвовали в проектах IIP и Freenet. Но, в отличие от этих сетей, I2P - это анонимная одноранговая распределенная децентрализованная сеть, в которой пользователи могут работать как с любыми традиционными сетевыми службами и протоколами, например E-Mail, IRC, HTTP, Telnet, так и с распределенными приложениями вроде баз данных, Squid и DNS. В отличие от сети Freenet, внутри сети I2P работает собственный каталог сайтов, электронные библиотеки и даже торренттрекеры. Помочь сети и стать разработчиком может каждый пользователь. Кроме того, существуют шлюзы для доступа в сеть I2P непосредственно из Интернета, созданные специально для пользователей, которые по разным причинам не могут установить на компьютер программное обеспечение или же провайдер блокирует доступ в эту сеть. Основной особенностью сети является способность функционировать в жестких условиях, даже под давлением организаций, обладающих весомыми финансовыми или политическими ресурсами. Исходные коды программ и протоколов сети общедоступны, что позволяет пользователям убедиться в том, что программное обеспечение делает именно то, что заявлено, и облегчает сторонним разработчикам возможность совершенствовать защиту сети от настойчивых попыток ограничить свободное общение. Нельзя не отметить тот факт, что сеть I2P схожа по своей структуре с традиционным Интернетом и отличается от него лишь невозможностью цензуры благодаря использованию механизмов шифрования и анонимизации. Это привлекает пользователей, которым интересны инновации и мудреный интерфейс. Несомненным плюсом I2P является то, что третьи лица не могут узнать, что просматривает пользователь, какие сайты посещает, какую информацию скачивает, каков круг его интересов, знакомств и т.п.

По сравнению с Интернетом в I2P нет никаких центральных и привычных DNS-серверов, при этом сеть не зависит и от внешних серверов DNS, что приводит к невозможности уничтожения, блокирования и фильтрации участков сети. В идеале такая сеть будет существовать и функционировать, пока на планете останутся хотя бы два компьютера в сети. Отсутствие явных DNS-серверов не означает, что нельзя создать свою страничку. DHT Kademlia - механизм распределения имен в сети I2P - позволяет любым пользователям сети I2P создавать свои сайты, проекты, торренттрекеры и т.д. без необходимости гдето регистрироваться, платить за DNS-имя или оплачивать какиелибо услуги. При этом каждый пользователь может абсолютно бесплатно и свободно создавать любые сайты, а узнать его местонахождение, как и расположение сервера, практически невозможно.

С каждым новым пользователем повышается надежность, анонимность и скорость сети I2P в целом. Для того чтобы попасть в сеть I2P, нужно всего лишь установить на своем компьютере клиент, коим является программамаршрутизатор, которая будет расшифровывать/зашифровывать весь трафик и перенаправлять его в сеть I2P. Настраивать программумаршрутизатор в большинстве случаев не требуется - по умолчанию она уже настроена оптимальным образом, а ее интерфейс полностью переведен на русский язык (рис. 3). При обращении к сайту или другому ресурсу в обычном (внешнем) Интернете программамаршрутизатор автоматически, как и TOR, прокладывает туннель к одному из внешних шлюзов и дает возможность анонимно посещать и использовать внешние ресурсы Интернета.

Рис. 3. Консоль управления клиентом сети I2P

Выводы

Для обеспечения анонимности в Глобальной сети можно использовать множество различных способов. В большинстве случаев программы и виртуальные сети, позволяющие достичь той или иной степени анонимности в Сети, бесплатны и общедоступны. Каждый пользователь может выбрать для себя оптимальную программу или сеть для доступа как к внешним, так и к внутренним ресурсам. Однако чем выше защищенность используемой технологии, тем ниже ее скоростные показатели и доступность для понимания принципов ее работы. К примеру, если сеть TOR довольно прозрачна для большинства пользователей, то разобраться с настройками и принципом работы сети Freenet для рядового пользователя уже сложно. И хотя свобода слова и анонимность приветствуются большинством пользователей, существует и обратная сторона медали - распространение контрафактных материалов, запрещенного контента типа детской порнографии и т.п. Увы, это налагает отпечаток на все анонимные сети, ведь большинство пользователей негативно относятся к таким материалам, однако полная свобода предполагает именно такое положение вещей.

Приветствую тебя, мой «анонимный» читатель. Ты часто задумываешься над тем, что о тебе известно тому или иному веб сайту, который ты посещаешь и в каких целях эта информация может быть использована? Или у тебя вообще паранойя и ты думаешь, что мы все под колпаком «специальных служб» и вот вот к тебе постучаться в дверь люди в « белых халатах » погонах?

Сегодня мы разберем базовые принципы анонимности в интернете, и я расскажу, какая информация о тебе доступна на просторах глобальной сети и как её скрыть.

Для чего быть анонимным в интернете?

Анонимность, это понятие, в основном рассматриваемое применительно к кибер-преступникам различных мастей, но только ли им она нужна? Чтобы ответить на этот вопрос, стоит вспомнить – как часто вам приходит «спам» на электронную почту или каким удивительным образом, «Яндекс» показывает вам именно на тему тематику, которой вы недавно интересовались.

Если покопавшись в своей памяти, вы нашли соответствия со своим опытом использования интернета – тогда эта статья для вас.

Что о вас известно?

Для начала, стоит обратиться к одному замечательному сайту — 2ip.ru, который наглядно покажет, лишь малую часть информации, известной о вас, а это — ip адрес компьютера, версия операционной системы, версия браузера, местоположение — и это еще не полный список.

Регистрируясь на каком-либо сайте, в аське, скайпе и т.д., вы зачастую оставляете свою почту и даже номер телефона.

Анонимность в интернете — основы

Что о вас известно, я перечислил выше, теперь пора разобраться — что с этим делать? Начнем по порядку, особо не вдаваясь в технические тонкости.

IP адрес

Простыми словами – IP адрес компьютера, это уникальный идентификационный адрес ПК в сети интернет. IP адрес присваивается провайдером при подключении, соответственно при смене провайдера — IP адрес меняется.

IP адрес компьютера состоит из четырех комбинаций цифр — XXX.XXX.XXX.XXX. Количество цифр в каждой комбинации разница от 1 до 3, а их величина равна от 0 до 256.

Провайдером может быть присвоено 2 вида IP адреса – статический и динамический.

- Статический IP адрес – постоянный и не меняется все время пользования подключением.

- Динамический IP адрес – меняется при каждой перезагрузке интернет соединения.

Скрыть IP адрес вы можете несколькими способами — через Proxy или . Подробности читайте в соответствующих статьях по ссылкам.

IP — это только половина проблемы, есть и другие данные — версия операционной системы, версия браузера, разрешение экрана, язык OS и т.д.

Информация об операционной системе

С вашим IP мы разобрались, теперь давайте подумаем об остальных данных.

Первым делом, необходимо найти место «утечки». Вы читаете данную статью через браузер, правильно? Соответственно, этот самый браузер и сообщает серверу, на котором находится веб-ресурс, ранее перечисленные данные. Происходит передача, с помощью Http заголовков, выглядящих следующим образом –

Host: сайт User-Agent: Mozilla/5.0 (Windows; U; Windows 8.1; ru; rv:2.8.3.7) Gecko/20170520 Firefox/43.7.1 (.NET CLR 8.1.30421) Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: ru,en-us;q=0.7,en;q=0.3

Host : hyperione . com User - Agent : Mozilla / 5.0 (Windows ; U ; Windows 8.1 ; ru ; rv : 2.8.3.7 ) Gecko / 20170520 Firefox / 43.7.1 (. NET CLR 8.1.30421 ) Accept : text / html , application / xhtml + xml , application / xml ; q = 0.9 , * / * ; q = 0.8 Accept - Language : ru , en - us ; q = 0.7 , en ; q = 0.3 |

Решить эту проблему можно «подменяя» настоящие http заголовки — «поддельными».

Идеальным решением, для подмены «http» заголовков будет соответствующий плагин для браузера, например — .

Cookie файлы вашего браузера

Прочитав статью об , вы узнаете предназначение этих файлов, а сейчас хочется упомянуть, что Cookie на вашем компьютере, хранит подавляющее большинство сайтов, включая «Яндекс» и «Google».

Вы можете отключить сохранение Cookie в своем браузере, тем самым лишите себя некоторых приятных бонусов, например сохранение паролей на сайтах, но с другой стороны – перестанете отдавать ценную информацию о себе, посторонним людям.

Подведем итоги

В статье мы не коснулись двух моментов.

Ваши телефоны и email

. Создайте один почтовый ящик, специально для регистрации на сайтах, если понадобится номер телефона – используйте сервисы активации.

Установка программ на PC

. Устанавливая какую-либо программу к себе на ПК (например, клиент онлайн игрушки), сторонним лицам может стать известна такая информация о вас, как — модели и серийные номера вашего оборудования (Процессор, видеокарта и т.д.), MAC адрес и т.д.

Данная статья не является призывом к действию, а несет в себе сугубо информационный характер. Ответственность за использование данной информации вы несете самостоятельно.